Table of Contents

- Das Wichtigste zuerst

- Ihre Predator-Notebook- Tour

- Verwendung der Tastatur

- Der Windows OS Desktop

- Verwendung des Präzisions-Touchpad

- Wiederherstellung

- Verwendung einer Bluetooth-Verbindung

- Herstellen einer Internetverbindung

- PredatorSense

- Bluelight Shield

- Sichern des Computers

- BIOS-Dienstprogramm

- Energieverwaltung

- Akku

- Reisen mit Ihrem Computer

- USB (Universal Serial Bus)-Anschluss

- USB Typ-C Anschluss

- Thunderbolt 4 Anschluss

- Video- und Audioanschlüsse

- HDMI

- Häufig gestellte Fragen

- Inanspruchnahme von Dienstleistungen

- Tipps und Hinweise für die Verwendung von Windows

- Kann ich die Benachrichtigungen ausschalten?

- Kann ich den Sperrbildschirm persönlicher gestalten?

- Kann ich die Auflösung des Bildschirms ändern?

- Wo finde ich meine Apps?

- Was versteht man unter einer Microsoft-ID (einem Microsoft-Konto)?

- Wie kann ich nach Windows-Updates suchen?

- Wo kann ich weitere Informationen erhalten?

- Problemlösung

- Internet- und Onlinesicherheit

Acer PH315-55-75K6 User Manual

Displayed below is the user manual for PH315-55-75K6 by Acer which is a product in the Notebooks category. This manual has pages.

Related Manuals

BENUTZERHANDBUCH

2 -

© 2022. Alle Rechte vorbehalten.

Predator Helios 300

Gilt für: PH315-55 / PH317-56

Diese Version: 03/2022

Registrieren Sie Ihr Predator Produkt

Wenn Ihr neues Gerät unter Windows OS läuft, haben Sie Ihr

Produkt möglicherweise automatisch registriert, während Sie

Ihr Gerät unter Windows OS starten.

Melden Sie sich unter www.acer.com/myproducts mit der

E-Mail Adresse an, die Sie für Windows OS registriert haben,

um Ihre Produktdaten zu überprüfen. (Setzen Sie Ihr

Kennwort zurück, wenn Sie es nicht kennen.)

Wenn der Datensatz nicht gefunden wird, führen Sie bitte

die folgenden Schritte aus, um sich zu registrieren.

1. Stellen Sie sicher, dass Sie mit dem Internet verbunden

sind.

2. Gehen Sie zu www.acer.com/register-product.

3. Melden Sie sich an oder registrieren Sie sich für eine Acer

ID.

4. Geben Sie die S/N oder SNID Ihres Geräts ein, um es zu

registrieren.

Wichtig

Dieses Handbuch enthält eigentumsbezogene Informationen, die

durch das Urheberrecht geschützt sind. Änderungen der

Informationen in diesem Handbuch ohne Benachrichtigung

vorbehalten. Einige in diesem Handbuch beschriebene Funktionen

werden je nach Betriebssystemversion nicht unterstützt. Alle

Bilder hierin dienen lediglich zur Veranschaulichung und könnten

Informationen oder Funktionen zeigen, die sich nicht auf Ihren

Computer beziehen. Die Acer Gruppe kann nicht für technische

oder redaktionelle Fehler oder Auslassungen in diesem Handbuch

haftbar gemacht werden.

Modellnummer: _________________________________________

Seriennummer: __________________________________________

Kaufdatum: ______________________________________________

Kaufort: ___________________________________________________

Die Begriffe HDMI und HDMI High-Definition Multimedia Interface

sowie das HDMI-Logo sind Marken oder eingetragene Marken von

HDMI Licensing Administrator, Inc. in den Vereinigten Staaten und

anderen Ländern.

Inhaltsverzeichnis - 3

INHALTSVERZEICHNIS

Das Wichtigste zuerst 6

Hilfen................................................................. 6

Grundlegende Pflege und Hinweise

für die Arbeit mit Ihrem Computer.. 7

Ausschalten des Computers ................... 7

Pflege Ihres Computers ........................... 8

Pflege des Netzteils .................................... 9

Reinigung und Wartung............................ 9

Richtlinien für die sichere

Akkunutzung.................................................... 9

Interner Akku............................................. 13

Schutz Ihrer Augen................................ 13

Ihre Predator-Notebook-Tour 15

Display Übersicht .................................... 15

Linke Seite ................................................... 18

USB 3.2 Gen 1 Informationen ............ 18

Rechte Seite................................................ 19

USB 3.2 Gen 2 Informationen............ 19

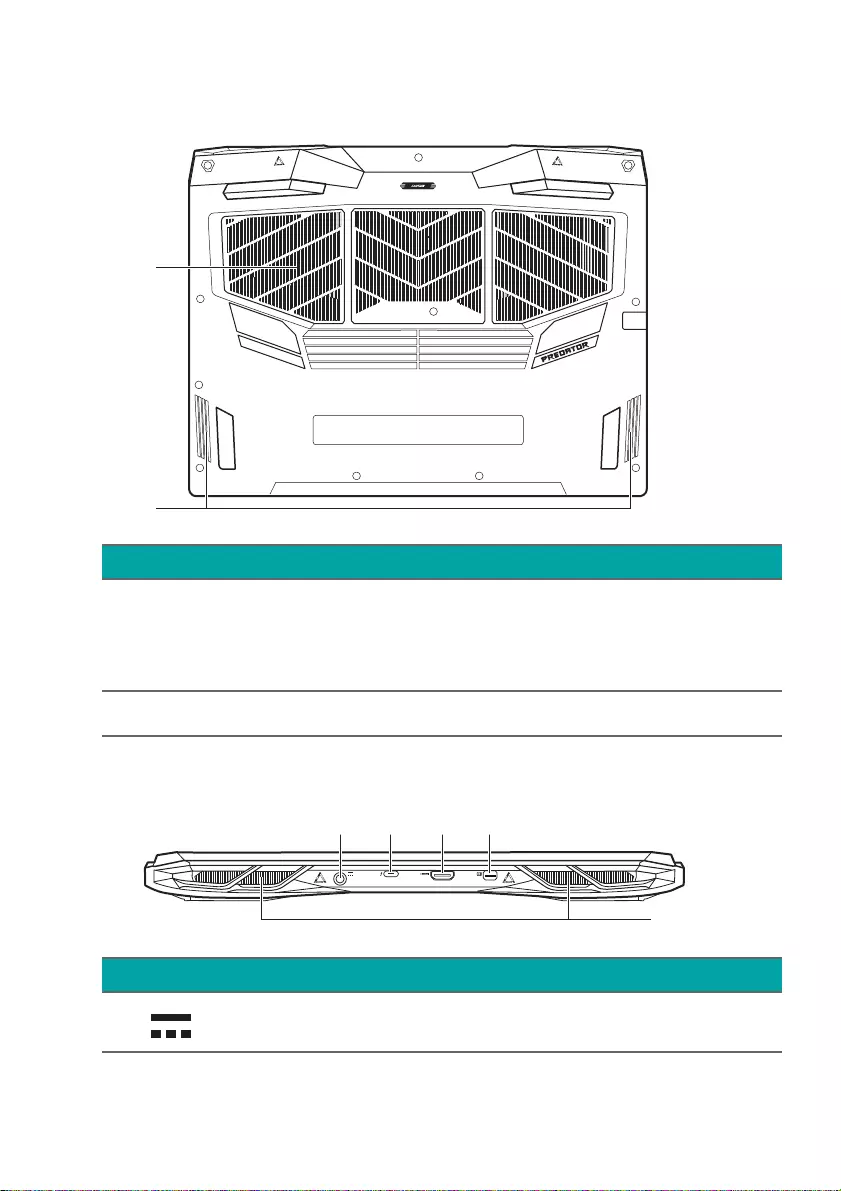

Unterseite.................................................... 20

Rückseite ..................................................... 20

USB Typ-C Informationen.................... 21

Verwendung der Tastatur 22

Feststelltasten ......................................... 22

Hotkeys......................................................... 22

Der Windows OS Desktop 25

Verwendung des Präzisions-

Touchpad 27

Touchpad-Fingerbewegungen ......... 27

Touchpad Einstellungen ändern.... 29

Wiederherstellung 31

Erstellen einer Sicherung des

Dateiverlaufs .............................................. 31

Sicherung Ihrer WLAN und LAN

Treiber ........................................................... 34

Wiederherstellung Ihres

Computers................................................... 35

Diesen PC zurücksetzen und

Dateien behalten ........................................ 35

Diesen PC zurücksetzen und alles

entfernen ........................................................ 39

Verwendung einer Bluetooth-

Verbindung 43

Aktivierung und Deaktivierung

von Bluetooth ........................................... 43

Bluetooth aktivieren und ein Gerät

hinzufügen...................................................... 43

Herstellen einer

Internetverbindung 46

Verbindung mit einem

Drahtlosnetzwerk ................................... 46

Verbindungsherstellung über

Wireless LAN ............................................... 46

Verbindungsherstellung über ein

Kabel............................................................... 50

Eingebaute Netzwerkfunktion............ 50

PredatorSense 51

Der PredatorSense

Hauptbildschirm ....................................... 51

PredatorSense und Acer

TrueHarmony™ Einstellungen ........ 52

Startlogo Anpassung ............................ 53

Planet9 Webseite.................................... 53

Anpassen der Pulsar Beleuchtung

54

Tastatur-Statische Beleuchtung...... 54

Tastatur-Dynamische Beleuchtung 56

Lichtleiste ........................................................ 57

Ein Beleuchtungsprofil erstellen....... 57

Betriebsmodus......................................... 58

Lüftersteuerung ...................................... 59

Überwachung ............................................ 59

Spiel synchr. Einstellungen .............. 60

App Center................................................... 61

App Verwaltung .......................................... 62

Bluelight Shield 63

Sichern des Computers 66

Anschluss für Diebstahlsicherung

66

Festlegen eines Kennworts .............. 66

Eingabe von Kennwörtern ..................... 67

BIOS-Dienstprogramm 68

Bootsequenz.............................................. 68

Einrichten von Kennwörtern ............ 68

Energieverwaltung 69

Sparen von Energie............................... 69

Akku 71

Akku-Eigenschaften................................ 71

Laden des Akkus .......................................... 71

Optimieren der Akkunutzungsdauer

72

Prüfen der Akkuladung........................... 73

Warnung bei geringer Akkuladung .. 73

Reisen mit Ihrem Computer 75

Entfernen vom Arbeitsplatz .............. 75

Umziehen und was Sie mitbringen

sollten ................................................................ 75

4 - Inhaltsverzeichnis

USB (Universal Serial Bus)-

Anschluss 78

USB Typ-C Anschluss 80

Thunderbolt 4 Anschluss 81

Displays ......................................................... 81

Video- und Audioanschlüsse 83

Anschließen eines Monitors ............. 83

Kopfhörer und Mikrofon..................... 83

HDMI 85

Häufig gestellte Fragen 87

Inanspruchnahme von

Dienstleistungen ..................................... 90

Tipps und Hinweise für die

Verwendung von Windows................. 91

Kann ich die Benachrichtigungen

ausschalten?.................................................. 91

Kann ich den Sperrbildschirm

persönlicher gestalten? .......................... 91

Kann ich die Auflösung des

Bildschirms ändern? ................................ 92

Wo finde ich meine Apps? .................... 92

Was versteht man unter einer

Microsoft-ID (einem Microsoft-

Konto)?............................................................. 93

Wie kann ich nach Windows-

Updates suchen? ....................................... 94

Wo kann ich weitere Informationen

erhalten?......................................................... 94

Problemlösung......................................... 95

Tipps zur Problembehebung ............... 95

Fehlermeldungen ....................................... 95

Internet- und Onlinesicherheit 97

Erste Schritte im Internet.................. 97

Schützen des Computers ....................... 97

Wählen Sie einen

Internetdienstanbieter ............................ 97

Netzwerkverbindungen........................... 99

Surfen im Internet!.................................. 101

Internet-Sicherheitssoftware .......... 102

Erste Schritte...

In diesem Abschnitt finden Sie:

• Nützliche Informationen für die Pflege Ihres Computers

und Ihrer Gesundheit

• Wo sich die Ein/Aus-Taste, Anschlüsse und Anschlüsse

befinden

• Windows 11 Interface Übersicht

• Tipps und Tricks für die Verwendung des Touchpad und

der Tastatur

• Erstellung von Wiederherstellungskopien

• Richtlinien für den Anschluss an ein Netzwerk und

Verwendung von Bluetooth

• Informationen über die Nutzung der Predator Paket-

Software

6 - Das Wichtigste zuerst

DAS WICHTIGSTE ZUERST

Wir möchten uns bei Ihnen dafür bedanken, dass Sie sich in

Bezug auf mobilen Computerbedarf für ein Predator-

Notebook entschieden haben.

Hilfen

Um Ihnen bei der Verwendung Ihres Predator-Notebooks

zu helfen, haben wir eine Reihe von Richtlinien aufgestellt:

Die Setup-Anleitung hilft Ihnen bei der Einrichtung Ihres

Computers und stellt Ihnen die grundlegenden Features und

Funktionen Ihres neuen Computers vor.

Für weitere Informationen dazu, wie Ihnen Ihr Computer

helfen kann, noch produktiver zu arbeiten, lesen Sie bitte

das Benutzerhandbuch. Dieses Benutzerhandbuch enthält

detaillierte Informationen zu Themen wie z.B.

Systemprogramme, Datenwiederherstellung,

Erweiterungsoptionen und Problembehebung.

Wenn Sie sich mit dem Internet verbunden haben, können

Sie unter der folgenden Adresse Updates für Ihren

Computer herunterladen:

http://go.acer.com/support

1. Der Link wird die Predator [Support] (Support)

Webseite öffnen.

2. Scrollen nach unten zu [Drivers and Manuals] (Treiber

und Handbücher) und suchen nach Ihrem Modell, indem

Sie die Seriennummer, SNID oder Produktmodell

eingeben.

Warnung

Dieses Produkt ist nicht für das Mining von Kryptowährungen

konzipiert. Schäden an Ihrem Produkt, die durch das Mining von

Kryptowährungen oder damit verbundene Aktivitäten entstehen,

sind von der Produktgarantie ausgeschlossen.

Das Wichtigste zuerst - 7

3. Auf dieser Seite können Sie auch das Predator

Identifikationsprogramm herunterladen und

installieren, welches die Seriennummer und SNID des

Computers automatisch erkennt und sie in die

Zwischenablage kopiert.

4. Nachdem Sie Ihr Produktmodell gefunden haben,

werden sämtliche Updates oder Dokumente aufgelistet.

Grundlegende Pflege und Hinweise für die

Arbeit mit Ihrem Computer

Ausschalten des Computers

Sie können den Computer auf folgende Weise ausschalten:

• Verwenden Sie den Windows-Befehl zum Herunterfahren:

Drücken Sie auf die Windows Taste oder wählen Sie die

Windows [Start] (Start) Taste, wählen Sie [Power] (Ein/

Aus) > [Shut down] (Herunterfahren).

• Klicken Sie mit der rechten Maustaste auf die Windows

[Start] (Start) Taste > [Shut down or sign out]

(Herunterfahren oder Abmelden) > [Shut down]

(Herunterfahren).

Wenn Sie den Computer für eine kurze Weile

herunterfahren, aber nicht ganz abschalten möchten, können

Sie auf die folgenden Weisen den [Sleep] (Schlafmodus)

aktivieren:

• Drücken Sie auf die Ein/Aus-Taste.

• Drücken Sie auf die Schlafmodus Schnelltaste.

• Drücken Sie auf die Windows Taste oder wählen Sie die

Windows [Start] (Start) Taste, wählen Sie [Power] (Ein/

Aus) > [Sleep] (Schlafmodus).

• Klicken Sie mit der rechten Maustaste auf die Windows

[Start] (Start) Taste > [Shut down or sign out]

(Herunterfahren oder Abmelden) > [Sleep] (Schlafmodus).

8 - Das Wichtigste zuerst

Pflege Ihres Computers

Bei guter Pflege werden Sie viel Freude an Ihrem Computer

haben.

• Verwenden Sie nur das dem Gerät beiliegende Netzteil

oder ein von Acer genehmigtes Netzteil, um Ihr Gerät mit

Strom zu versorgen.

• Setzen Sie den Computer nicht direktem Sonnenlicht aus.

Stellen Sie ihn nicht in der Nähe von Wärmequellen (z. B.

Heizungen) auf.

• Setzen Sie den Computer keinen Temperaturen von

weniger als 0°C (32°F) oder mehr als 50°C (122°F) aus.

• Setzen Sie den Computer keinen magnetischen Feldern

aus.

• Setzen Sie den Computer weder Feuchtigkeit noch Nässe

aus.

• Bespritzen Sie den Computer nicht mit Wasser oder

anderen Flüssigkeiten.

• Setzen Sie den Computer keinen Stößen oder Vibrationen

aus.

• Setzen Sie den Computer weder Staub noch Schmutz aus.

• Stellen Sie niemals Objekte auf den Computer.

• Klappen Sie das Computer-Display nicht heftig zu, wenn

Sie es schließen.

• Stellen Sie den Computer niemals auf unebenen

Oberflächen auf.

Hinweis

Wenn Sie den Computer nicht normal ausschalten können,

drücken und halten Sie die Ein/Aus-Taste bis zu zehn Sekunden,

um den Computer herunterzufahren. Wenn Sie den Computer

ausgeschaltet haben und ihn wieder einschalten möchten, warten

Sie mindestens zwei Sekunden vor dem Wiedereinschalten.

Das Wichtigste zuerst - 9

Pflege des Netzteils

Beachten Sie diese Hinweise zum Schutz des Netzteils:

• Schließen Sie das Netzteil nicht an andere Geräte an.

• Treten Sie nicht auf das Netzkabel, und stellen Sie auch

keine Gegenstände oder Objekte darauf ab. Verlegen Sie

das Netzkabel und alle anderen Kabel an Stellen, an denen

keine Personen gehen.

• Fassen Sie niemals am Kabel, sondern immer direkt am

Stecker an, wenn Sie das Netzkabel aus der Steckdose

ziehen.

• Die Summe der Amperewerte sämtlicher angeschlossenen

Geräte darf den maximalen Amperewert des Netzkabels

nicht überschreiten, wenn Sie ein Verlängerungskabel

verwenden. Außerdem sollte die Summe der Amperewerte

aller an eine einzelne Steckdose angeschlossenen Geräte

für die entsprechende Sicherung nicht zu groß sein.

Reinigung und Wartung

Gehen Sie bei der Reinigung des Computers wie folgt vor:

1. Schalten Sie den Computer aus.

2. Ziehen Sie das Netzteil ab.

3. Verwenden Sie ein weiches befeuchtetes Tuch. Verwenden

Sie keine flüssigen Reinigungsmittel oder Sprays.

Wenn der Computer fallengelassen wurde oder sichtbar

beschädigt ist, oder nicht normal funktioniert, kontaktieren

Sie bitte das nächstgelegene Acer Servicezentrum.

Richtlinien für die sichere Akkunutzung

Warnung

Bei Verwendung eines Ladewagens oder eines kleinen Raumes

zum gleichzeitigen Laden oder Betreiben mehrerer Geräte muss

der Bereich gut belüftet sein und die Temperatur zwischen 0°C

(32°F) und 35°C (95°F) gehalten werden und die Akkuladung

gestoppt werden, wenn 100% Kapazität erreicht ist.

Eine kontinuierliche Aufladung kann zu Verformung oder

Beschädigung der Akkus/Gerätes führen.

10 - Das Wichtigste zuerst

Vorsichtsmaßnahmen beim Laden von Akkus

Die Nutzungsdauer eines Akkus wird durch folgende Arten

der Benutzung verkürzt:

• Konstantes Laden des Akkus/Gerätes, wenn er bereits bei

voller Kapazität ist.

• Laden des Akkus/Gerätes bei Temperaturen über 35°C

(95°F) oder unter 0°C (32°F).

Um Schäden zu vermeiden, befolgen Sie diese

Vorsichtsmaßnahmen:

• Stoppen Sie die Aufladung des Akkus, sobald er 100%

Kapazität erreicht hat. Regelmäßige oder häufige Aufladung

eines voll aufgeladenen Akkus über einen längeren

Zeitraum kann zu Verformungen oder Beschädigungen des

Akkus führen. Wir empfehlen Ihnen, das Gerät wieder

aufzuladen, wenn der Akkustand unter 70% fällt.

• Akku nicht bei Temperaturen über 35°C (95°F) oder unter

0°C (32°F) aufladen. Das Aufladen bei ungewöhnlich

hohen oder ungewöhnlich niedrigen Temperaturen kann zu

Verformungen oder Beschädigungen des Akkus führen.

• Der Ladeanschluss muss sauber und frei von Schmutz sein

und sollte nur mit Acer Ladegeräten verwendet werden.

Die Verwendung eines Akkus oder einer Ladeeinrichtung,

der oder die nicht von Acer stammt, kann das Produkt

beschädigen und zu Garantieverlust führen

• Wenn Sie planen, das Gerät über einen längeren Zeitraum

zu lagern, schalten Sie das Gerät aus, entfernen Sie das

Netzkabel und bewahren Sie das Produkt bei

Raumtemperatur (0°C - 35°C) in einem trockenen

(Feuchtigkeit: 45% - 80%), gut belüfteten Bereich auf.

Vermeiden Sie direkte Sonneneinstrahlung, hohe

Temperaturen und hohe Luftfeuchtigkeit. Lassen Sie den

Akku des Gerätes nicht über einen längeren Zeitraum

vollständig entladen. Dies kann zu Verformungen oder

Beschädigungen des Akkus führen. Wir empfehlen, dass

der Akku alle 6 Monate auf ca. 50% Kapazität geprüft und

aufgeladen wird.

Das Wichtigste zuerst - 11

• DEN AKKU NUR IN EINEM SAUBEREN GUTEN

BELÜFTETEN BEREICH LADEN.

Vorsichtsmaßnahmen beim Austausch des Akkus

Unsachgemäßer Austausch oder Misshandlung kann den

Akku beschädigen, eine Überhitzung, Verletzungen und

Feuer oder Explosionen verursachen.

• Gerät mit eingebautem Akku: Ein eingebauter Akku muss

durch eine autorisierte Kundendienststelle ersetzt werden.

Versuchen Sie nicht, den Akku selbst auszutauschen.

• Gerät mit auswechselbarem Akku: Der Akku sollte nur

durch von Acer zugelassene Teile ersetzt werden. Ersetzen

Sie den Akku nicht durch andere Teile als die

zugelassenen.

Für dieses Notebook wird ein Lithium-Akku verwendet.

Benutzen Sie ihn nicht in feuchter, nasser oder ätzender

Umgebung. Lagern oder benutzen Sie das Produkt nicht in

der Nähe von Hitzequellen, an einem sehr heißen Ort, unter

direkter Sonneneinstrahlung, in einem Mikrowellenherd oder

einem Behälter, der unter Druck steht, und setzen Sie es

nicht Temperaturen von über 50°C (122°F) aus.

Wenn Sie diese Hinweise missachten, kann der Akku

auslaufen, sich erhitzen, explodieren oder Verletzungen und/

oder Sachschäden verursachen. Sie dürfen den Akku nicht

durchbohren, öffnen oder auseinanderbauen. Wenn der Akku

ausläuft und Sie in Kontakt mit dem auslaufenden Substrat

kommen, waschen Sie Ihre Haut gründlich mit Wasser ab, und

Warnung

Akkus können explodieren, wenn sie nicht sachgemäß behandelt

werden.

Nehmen Sie Akkus nicht auseinander und werfen Sie sie nicht ins

Feuer.

Akkus nicht kurzschließen, zerdrücken, durchstechen oder

anderweitig manipulieren. Bewahren Sie Akkus außerhalb der

Reichweite von Kindern auf.

Beachten Sie die geltenden Vorschriften, wenn Sie verbrauchte

Akkus entsorgen.

12 - Das Wichtigste zuerst

suchen Sie dann umgehend einen Arzt auf. Aus

Sicherheitsgründen und um eine möglichst lange

Lebensdauer des Akkus zu gewährleisten, sollte dieser nicht

bei Temperaturen unter 0°C (32°F) oder über 35°C (95°F)

aufgeladen werden.

Die volle Leistungsfähigkeit eines neuen Akkus wird nur

erzielt, wenn er zwei oder drei Mal komplett geladen und

entladen wird. Der Akku kann mehrere Hundert Male ge-

und entladen werden, aber mit der Zeit nimmt seine

Leistungsfähigkeit ab. Wenn die Betriebszeit spürbar kürzer

als normal ist, wenden Sie sich an einen autorisierten

Händler, um einen neuen Akku zu erwerben.

Verwenden Sie den Akku nur für seinen bestimmten Zweck.

Verwenden Sie kein Ladegerät und keinen Akku, das/der

beschädigt ist. Schließen Sie den Akku nicht kurz. Ein

unbeabsichtigter Kurzschluss kann auftreten, wenn durch

einen metallischen Gegenstand, etwa ein Geldstück, eine

Büroklammer oder einen Stift Plus (+) und Minuspol (-) des

Akkus direkt miteinander verbunden werden (Die Pole auf

dem Akku ähneln Metallstreifen.) Seien Sie z.B. vorsichtig,

wenn Sie einen Ersatzakku in einer Tasche tragen. Bei einem

Kurzschließen der Pole kann der Akku bzw. die Gegenstände,

die den Kurzschluss verursachen, beschädigt werden.

Die Kapazität und Lebensdauer des Akkus reduziert sich,

wenn er an kalten oder warmen Orten, z.B. in einem

geschlossenen Auto bei sommer- oder winterlichen

Bedingungen, liegen gelassen wird. Achten Sie darauf, dass

die Umgebungstemperatur des Akkus stets zwischen 15°C

und 25°C (59°F und 77°F) liegt. Ein Gerät mit einem heißen

oder kalten Akku funktioniert u.U. vorübergehend nicht,

selbst wenn der Akku komplett geladen ist. Die Akkuleistung

ist insbesondere bei Temperaturen deutlich unter dem

Gefrierpunkt eingeschränkt.

Werfen Sie Akkus nicht in Feuer, da sie explodieren können.

Akkus können auch explodieren, wenn sie beschädigt sind.

Entsorgen Sie Akkus entsprechend der örtlichen Gesetze

und Bestimmungen. Geben Sie sie wenn möglich zum

Recycling. Geben Sie Akkus nicht in den Haushaltsabfall.

Das Wichtigste zuerst - 13

Schnurlose Geräte können anfällig für Störungen durch den

Akku sein, wodurch die Leistung beeinflusst werden kann.

Interner Akku

• Versuchen Sie nicht, einen eingebauten Akku zu ersetzen.

Der Akkuwechsel muss von einer von Acer autorisierten

Reparaturwerkstatt durchgeführt werden.

Laden Sie den Akku auf, indem Sie die in der

Produktdokumentation enthaltene Anleitung befolgen.

Schutz Ihrer Augen

Ihre Augen können durch lange Benutzung des Monitors,

das Tragen falscher Brillen oder Kontaktlinsen, grelles Licht,

eine zu starke Raumbeleuchtung, unscharfe Bildschirme,

sehr kleine Schrift und eine Anzeige mit niedrigem Kontrast

belastet werden. Im folgenden Abschnitt finden Sie

Empfehlungen darüber, wie Sie die Belastung Ihrer Augen

verringern können.

•Augen

• Ruhen Sie Ihre Augen pro Anwendungsstunde 5-10

Minuten lang aus.

• Schauen Sie von Zeit zu Zeit weg vom Monitor auf einen

entfernten Punkt, um den Augen eine Pause zu gönnen.

• Blinzeln Sie häufig, um zur verhindern, dass Ihre Augen

zu trocken werden.

•Anzeige

• Halten Sie die Anzeige stets sauber.

• Die Augen sollten sich über dem oberen Rand der

Anzeige befinden, so dass sie nach unten gerichtet sind,

wenn Sie auf die Mitte der Anzeige schauen.

Hinweis

Besuchen Sie www.acer.com für Informationen über die

Akkulieferung.

14 - Das Wichtigste zuerst

• Stellen Sie die Helligkeit und/oder den Kontrast der

Anzeige auf eine angenehme Stufe ein, um Text besser

lesen und Grafiken deutlicher sehen zu können.

• Vermeiden Sie auf folgende Weise grelles Licht und

Reflektionen:

• Stellen Sie Ihre Anzeige so auf, dass die Seite zum

Fenster oder zu einer anderen Lichtquelle zeigt

• Minimieren Sie das Licht im Raum, indem Sie Gardinen,

Vorhänge oder Jalousien verwenden

• Verwenden Sie eine geeignete Lichtquelle

• Ändern Sie den Ansichtwinkel der Anzeige

• Verwenden Sie einen Filter, der grelles Licht reduziert

• Verwenden Sie einen Blendschutz, z.B. ein Stück Karton,

dass oben auf dem Monitor angebracht wird

• Vermeiden Sie es, aus einem ungünstigen Winkel auf die

Anzeige zu sehen.

• Schauen Sie nicht über einen längeren Zeitraum direkt in

helle Lichtquellen.

Ihre Predator-Notebook-Tour - 15

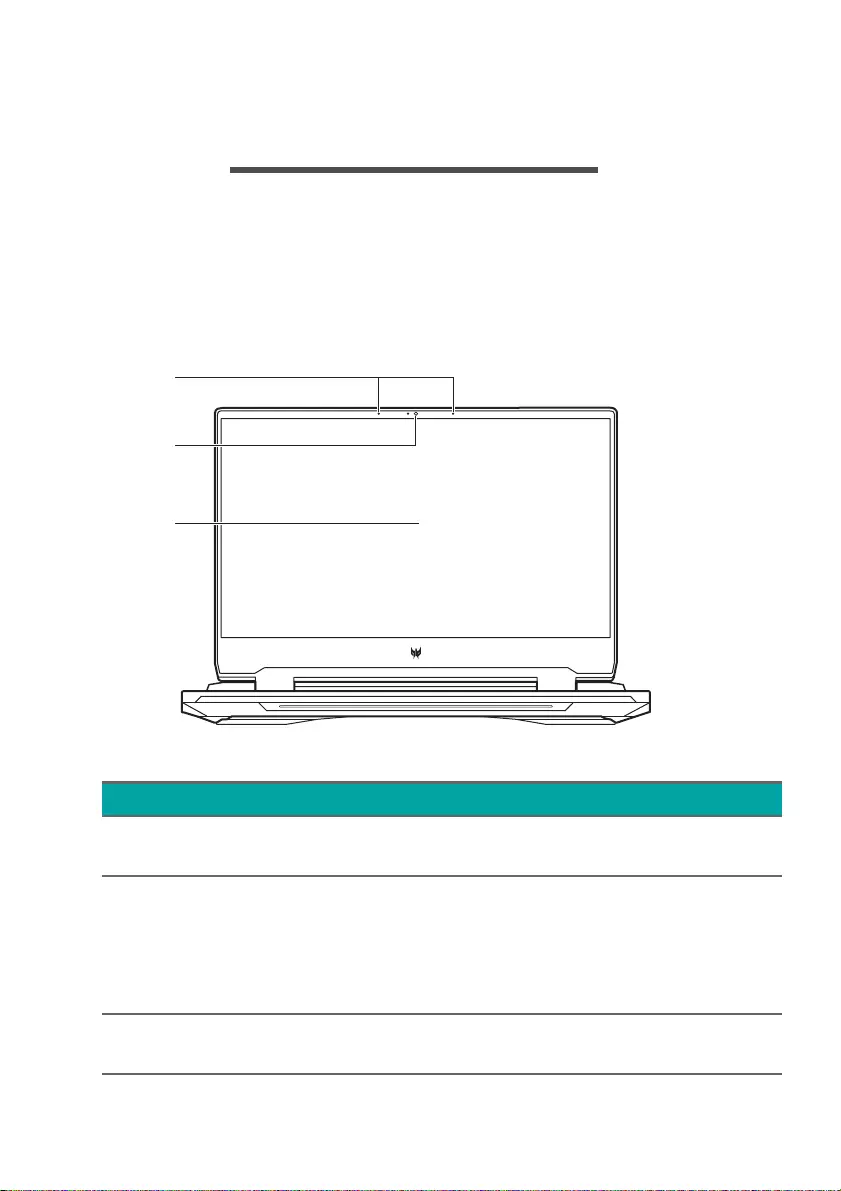

IHRE PREDATOR-NOTEBOOK-

TOUR

Nach der Einrichtung Ihres Computers gemäß der Setup-

Anleitung möchten wir Ihnen nun Ihren neuen Predator-

Computer genauer vorstellen.

Display Übersicht

#Symbol Element Beschreibung

1Mikrofone Interne Digitalmikrofone für

die Tonaufnahme.

2Webcam

Web-Kamera für

Videokommunikation.

Ein Licht neben der Webcam

bedeutet, dass die Webcam

aktiv ist.

3Bildschirm Zeigt die Ausgabe des

Computers an.

2

3

1

16 - Ihre Predator-Notebook-Tour

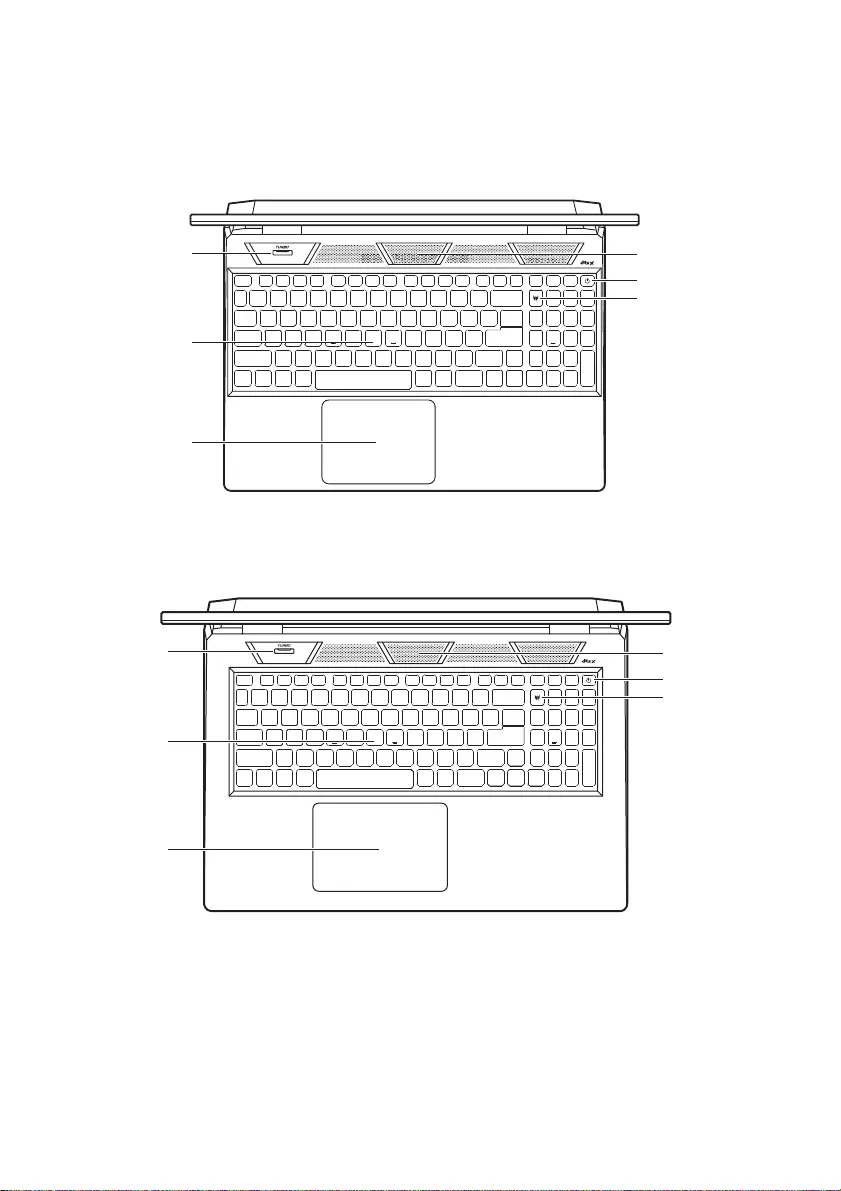

Tastatur Übersicht

PH315-55

2

3

4

5

6

1

PH317-56

2

3

4

5

6

1

Ihre Predator-Notebook-Tour - 17

#Symbol Element Beschreibung

1TURBO TURBO Taste Schaltet die Übertaktung und

die Lüfterdrehzahl um.

2 Tastatur

Dient der Eingabe von Daten

in den Computer.

Siehe „Verwendung der

Tastatur“ auf Seite 22.

3 Touchpad

Berührsensibles Zeigegerät.

Das Touchpad und die

Auswahltasten befinden sich

auf einer einzelnen

Oberfläche.

Drücken Sie fest auf die

Touchpad-Oberfläche, um

einen Linksklick auszuführen.

Drücken Sie fest auf die

rechte untere Ecke, um einen

Rechtsklick auszuführen.

4PredatorSense

Taste

Startet die PredatorSense

Anwendung.

5Ein/Aus-Taste

Schaltet den Computer ein

und aus.

6Belüftung und

Ventilator

Hiermit wird der Computer

gekühlt.

Verdecken oder schließen Sie

nicht die Öffnungen.

18 - Ihre Predator-Notebook-Tour

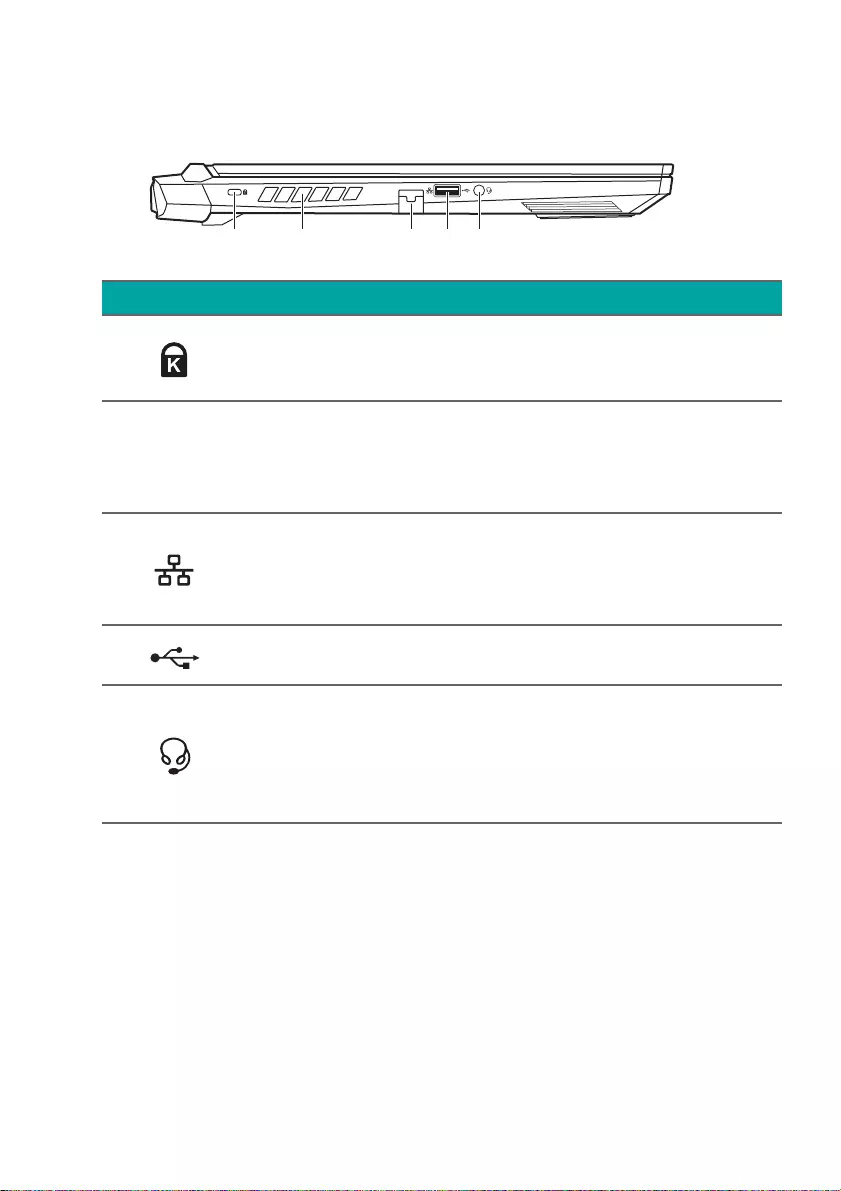

Linke Seite

#Symbol Element Beschreibung

1

Steckplatz für

Kensington-

Schloss

Hier können Sie ein

Kensington-kompatibles

Sicherheitsschloss anbringen.

2Belüftung und

Ventilator

Hiermit wird der Computer

gekühlt.

Verdecken oder schließen Sie

nicht die Öffnungen.

3

Ethernet

(RJ-45)-

Anschluss

Hier schließen Sie ein auf

Ethernet 10/100/1000

MBit/s/2,5 GBit/s-basiertes

Netzwerk an.

4USB-

Anschluss

Dient dem Anschluss von

USB-Geräten.

5

Kopfhörer-/

Lautsprecher-

Buchse

Hier schließen Sie

Audiogeräte (z.B.

Lautsprecher, Kopfhörer)

oder ein Headset mit

Mikrofon an.

321 4 5

USB 3.2 Gen 1 Informationen

• USB 3.2 Gen 1 kompatible-Anschlüsse sind blau.

• Kompatibel mit USB 3.2 Gen 1 und früheren USB-Geräten.

• Für eine optimale Leistung sollten zertifizierte USB 3.2

Gen 1 Geräte verwendet werden.

• Definiert nach USB 3.2 Gen 1 Spezifikation (SuperSpeed

USB).

Ihre Predator-Notebook-Tour - 19

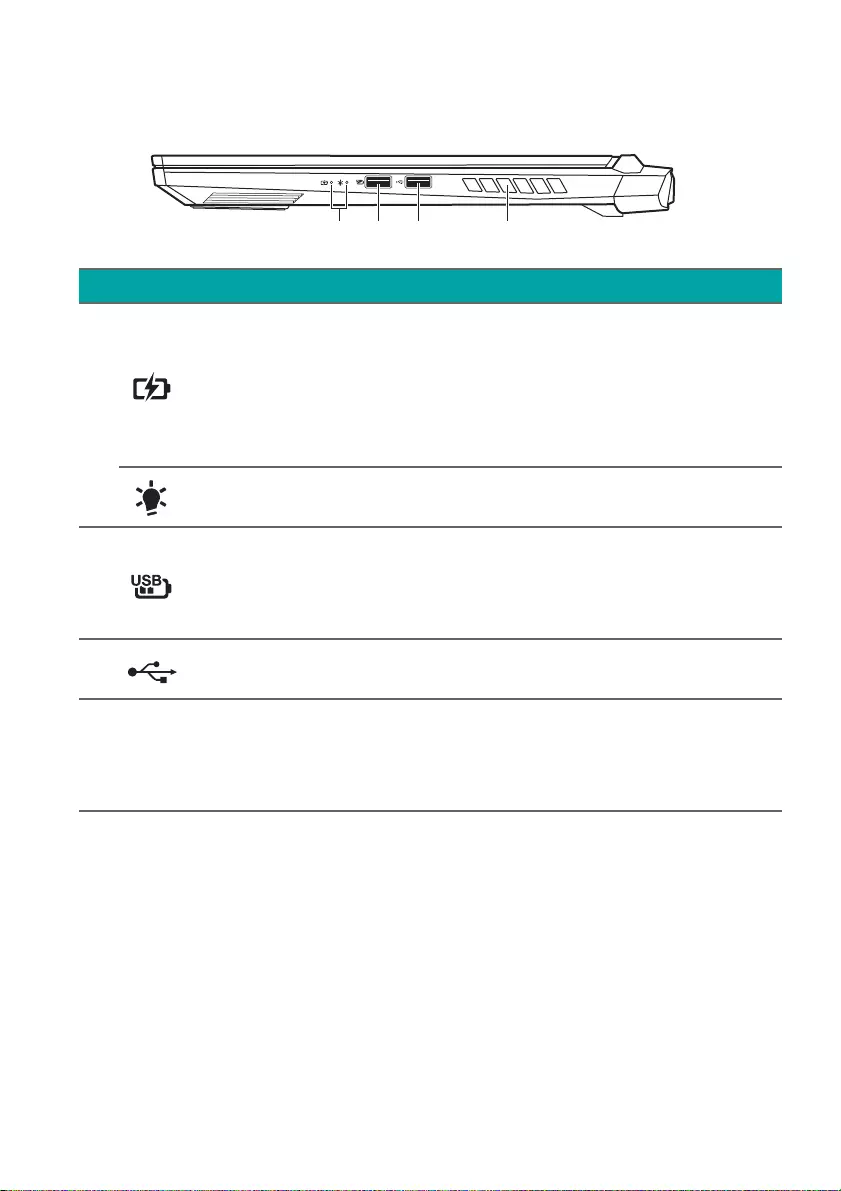

Rechte Seite

123 4

#Symbol Element Beschreibung

1

Akkuanzeige

Zeigt den Akkustatus des

Computers an.

Gelb, wenn der Akku aufgeladen

wird.

Blau, wenn voll aufgeladen (mit

angeschlossenem Netzteil).

Ein/Aus-

Anzeige

Zeigt den Ein/Aus-Status des

Computers an.

2

USB-Anschluss

mit Ladung bei

ausgeschalte-

tem Gerät

Dient dem Anschluss von USB-

Geräten.

3USB-

Anschluss

Dient dem Anschluss von USB-

Geräten.

4Belüftung und

Ventilator

Hiermit wird der Computer

gekühlt.

Verdecken oder schließen Sie

nicht die Öffnungen.

USB 3.2 Gen 2 Informationen

• USB 3.2 Gen 2 kompatible-Anschlüsse sind blau.

• Kompatibel mit USB 3.2 Gen 2 und früheren USB-Geräten.

• Für eine optimale Leistung sollten zertifizierte USB 3.2

Gen 2 Geräte verwendet werden.

• Definiert nach USB 3.2 Gen 2 Spezifikation (SuperSpeed

USB).

20 - Ihre Predator-Notebook-Tour

Unterseite

#Symbol Element Beschreibung

1Belüftung und

Ventilator

Hiermit wird der Computer

gekühlt.

Verdecken oder schließen Sie

nicht die Öffnungen.

2Lautsprecher Geben Sie Ton in Stereo aus.

2

1

Rückseite

#Symbol Element Beschreibung

1DC-Eingangs-

buchse

Hier schließen Sie das

Netzteil an.

5

1234

Ihre Predator-Notebook-Tour - 21

USB Typ-C Informationen

• USB 3.2 Gen 2 bietet Übertragungsgeschwindigkeiten bis

zu 10 GBit/s.

• Unterstützt DisplayPort™ Audio/Video Ausgang.

• Kompatibel mit Thunderbolt™ 4.

• Bietet bis zu 3 A bei 5 V DC für USB-Aufladung.

• DC-Eingang: benötigt Netzteil oder Stromquelle mit 100 W

bei 20 V.

Für eine optimale Leistung verwenden Sie bitte ein

zertifiziertes Acer Netzteil oder USB

Stromversorgungsgerät.

Hinweis: Bitte stecken Sie das Netzteil in die Buchse des

Stromanschlusses. Sie werden ein Klicken spüren, das

anzeigt, dass es verbunden ist. Überprüfen Sie dann, ob die

Akkuanzeige während des Ladevorgangs gelb leuchtet.

2

USB Typ-C /

Thunderbolt 4

Anschluss

Für den Anschluss an USB-

Geräte mit USB Typ-C

Stecker.

Unterstützt Thunderbolt™ 4

und Monitore.

3HDMI 2.1-

Anschluss

Unterstützt digitale High-

Definition-Video-

Verbindungen.

4Mini

DisplayPort

Dient dem Anschluss eines

externen Anzeigegerätes.

5Belüftung und

Ventilator

Hiermit wird der Computer

gekühlt.

Verdecken oder schließen Sie

nicht die Öffnungen.

#Symbol Element Beschreibung

22 - Verwendung der Tastatur

VERWENDUNG DER TASTATUR

Die Tastatur verfügt über Standardtasten, ein numerisches

Tastenfeld, separate Cursortasten, Feststelltasten,

Windows-Tasten und Hotkeys.

Feststelltasten

Die Tastatur verfügt über Feststelltasten, mit der Sie

Tastaturfunktionen aktivieren bzw. deaktivieren können.

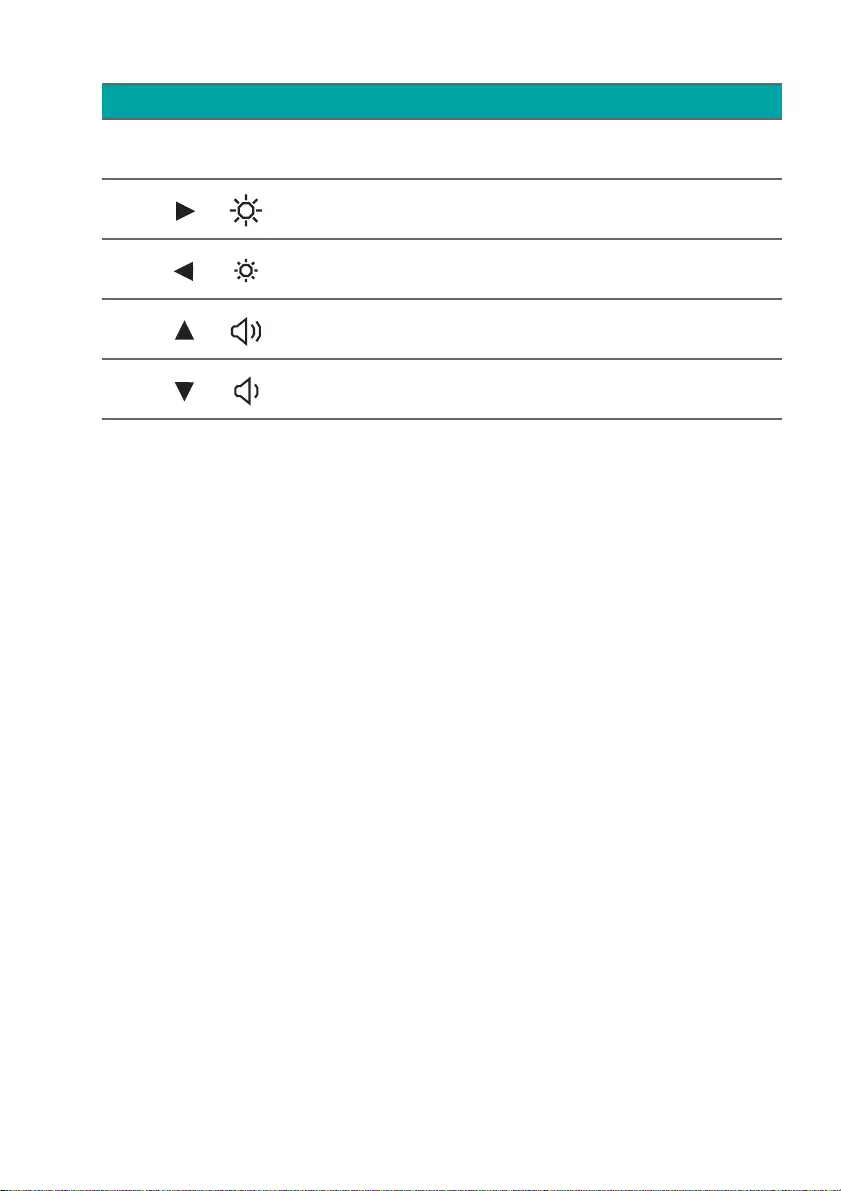

Hotkeys

Zum Aktivieren von Hotkeys müssen Sie zuerst die Fn-Taste

drücken und halten und dann die andere Taste der Hotkey-

Kombination drücken.

Feststelltaste Beschreibung

Caps Lock

Wenn diese Caps Lock aktiviert ist, werden

alle eingegebenen alphabetischen Zeichen

in Großbuchstaben dargestellt.

Num Lock

Wenn Num Lock aktiviert ist, befindet sich

das Tastenfeld im numerischen Modus. Die

Tasten sind wie auf einem Taschenrechner

angeordnet (inklusive der arithmetischen

Operatoren +, -, * und /). Verwenden Sie

diesen Modus zur Eingabe großer Mengen

numerischer Daten.

Rollen

Wenn Rollen aktiviert ist, bewegt sich die

Bildschirmanzeige eine Zeile nach oben

oder unten, wenn Sie die jeweiligen

Pfeiltasten drücken. Bei einigen

Anwendungen hat Rollen keine Funktion.

Hotkey Symbol Funktion Beschreibung

Fn + F2 Touchpad-

Schalter

Schaltet das

integrierte Touchpad

ein oder aus.

Verwendung der Tastatur - 23

Fn + F3 Flugmodus

Schaltet die

Netzwerkgeräte des

Rechners ein / aus.

Fn + F4 Schlafmodus Schaltet den Computer

in den Schlafmodus.

Fn + F5 Display-

Schalter

Wechselt die

Anzeigeausgabe

zwischen

Anzeigebildschirm,

externem Monitor (falls

angeschlossen) und

gleichzeitig beiden

Anzeigen.

Fn + F6 Anzeige aus

Schaltet die

Hintergrundbeleuchtun

g des Bildschirms aus,

um Energie zu sparen.

Drücken Sie zum

Einschalten eine

beliebige Taste.

Fn + F7 Lautsprecher-

schalter

Schaltet die

Lautsprecher ein und

aus.

Fn + F8 Mikrofon-

Schalter

Schaltet die Mikrofone

ein und aus.

Fn + F9

Hintergrundbe-

leuchtung

verringern

Hiermit verringern Sie

die Intensität der

Tastaturbeleuchtung.

Fn + F10

Hintergrundbe-

leuchtung

erhöhen

Hiermit verstärken Sie

die Intensität der

Tastaturbeleuchtung.

Fn + F11 Pause Pause Sendet einen

Unterbrechen Befehl.

Hotkey Symbol Funktion Beschreibung

24 - Verwendung der Tastatur

Fn + F12 Scr Lk Rollen Schaltet Rollen ein

oder aus.

Fn + Heller Erhöht die

Bildschirmhelligkeit.

Fn + Dunkler Verringert die

Bildschirmhelligkeit.

Fn + Lautstärke

lauter Erhöht die Lautstärke.

Fn + Lautstärke

leiser

Verringert die

Lautstärke.

Hotkey Symbol Funktion Beschreibung

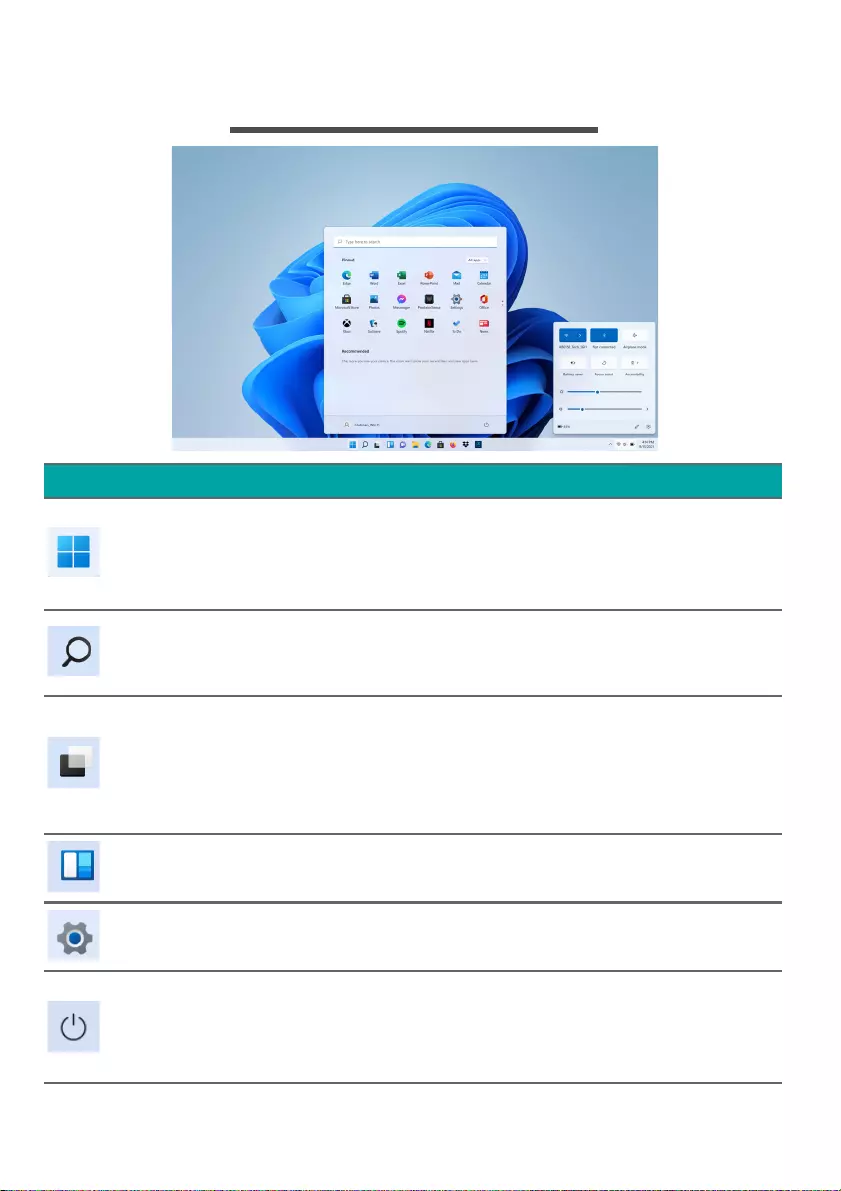

Der Windows OS Desktop - 25

DER WINDOWS OS DESKTOP

Symbol Element Beschreibung

[Start] (Start)

Startet Apps über [Pinned]

(Angeheftet), [Recommended]

(Empfohlen) oder [All apps]

(Alle Apps).

[Search] (Suche)

Geben Sie die Texte für die

Suche auf Ihrem Computer und

im Internet ein.

[Task View] (Aktive

Anwendungen)

Ermöglicht das Umschalten

zwischen laufenden

Anwendungen und das

Hinzufügen des virtuellen

Desktops.

[Widgets]

(Widgets)

Bietet Wetter, Nachrichten,

Aktien und Sportinformationen.

[Settings]

(Einstellungen)

Ändert die App Einstellungen für

Ihren Computer.

[Power] (Ein/Aus)

Fahren Sie den Computer

herunter, gehen Sie in den

Ruhezustand oder starten Sie

ihn neu.

26 - Der Windows OS Desktop

[Quick settings]

(Schnellein-

stellungen)

Zeigt den Zustand der

Netzwerkverbindung, den

Akkustand und die

Soundeinstellungen an. Sie

können Schnellaktionen

ausführen, um Einstellungen auf

der Stelle zu ändern oder zu

öffnen.

[Notification]

(Benachrichtigung)

Zeigt die Benachrichtigungen

und den Kalender an.

Symbol Element Beschreibung

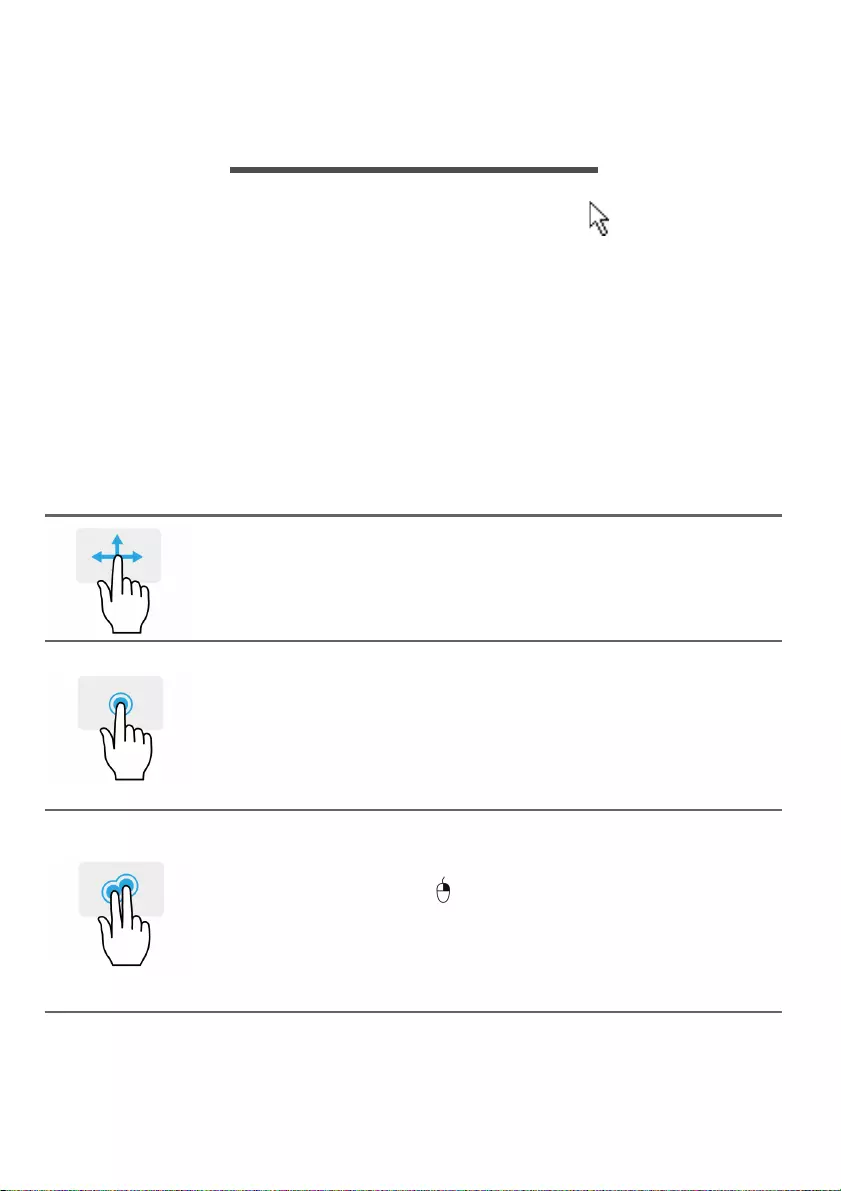

Verwendung des Präzisions-Touchpad - 27

VERWENDUNG DES

PRÄZISIONS-TOUCHPAD

Mit dem Touchpad steuern Sie den Pfeil (oder 'Cursor')

auf dem Bildschirm. Wenn Sie Ihren Finger über das

Touchpad führen, wird der Mauszeiger auf dem Bildschirm

entsprechend bewegt. Das Präzisions-Touchpad (PTP)

bietet ein gleichförmigeres, flüssiges und genaues

Touchpad-Erlebnis. Viele Anwendungen unterstützen

Gesten des Präzisions-Touchpad mit einem oder mehr

Fingern, einige Gesten könnten jedoch von dem bestimmten

Programm, das Sie verwenden, nicht unterstützt werden.

Touchpad-Fingerbewegungen

Mit einem Finger streichen

Streichen Sie Ihren Finger über das Touchpad,

um den Cursor zu bewegen.

Mit einem Finger drücken oder tippen

Drücken oder tippen Sie leicht auf das Touchpad,

um zu klicken und so ein Element auszuwählen

oder einen Befehl auszuführen. Wiederholen Sie

das Tippen schnell, um doppelt zu tippen bzw. zu

klicken.

Zwei-Finger-Druck

Tippen Sie leicht mit zwei Fingern auf das

Touchpad, um eine -"Rechtsklick"

durchzuführen. Auf der [Start screen] (Startseite)

wird dies durch die App-Befehle wechseln. In den

meisten Apps wird dies ein Kontextmenü für das

ausgewählte Element öffnen.

28 - Verwendung des Präzisions-Touchpad

Mit zwei Fingern streichen

Scrollen Sie schnell durch Webseiten, Dokumente

und Wiedergabeliste, indem Sie zwei Finger auf

dem Touchpad in beliebige Richtungen

verschieben.

Zwei Finger spreizen oder

zusammenführen

Zoomen Sie mit einer Finger-und-Daumen-

Bewegung in Fotos, Karten und Dokumente hinein

und aus ihnen heraus.

Drei-Finger-Druck

Tippen Sie das Touchpad leicht mit drei Fingern

an, um die [Search Windows] (Windows Suche) zu

öffnen.

Drei-Finger-Streich

Streichen Sie mit drei Fingern über das Touchpad.

• Streichen Sie nach oben, um die [Task View]

(Taskansicht) zu öffnen. Schieben Sie den

Cursor über ein Fenster und tippen Sie auf das

Touchpad zur Auswahl dieses Fensters, oder

streichen Sie nach unten, um die [Task View]

(Taskansicht) zu beenden.

• Streichen Sie nach unten, um alle geöffneten

Fenster zu minimieren und den [Desktop]

(Desktop) anzuzeigen; streichen Sie nach oben,

um die minimierten Fenster wiederherzustellen.

• Wischen Sie nach rechts, um zwischen

geöffneten Fenstern zu wechseln.

Vier-Finger Druck

Tippen Sie mit vier Fingern leicht auf das

Touchpad, um die [Notifications]

(Benachrichtigungen) und den [Calendar]

(Kalender) zu öffnen.

Verwendung des Präzisions-Touchpad - 29

Das Precision Touchpad beinhaltet zusätzliche

technologische Funktionen, die helfen, unbeabsichtigte

Gesten zu verhindern, wie etwa zufälliges Antippen, Gesten

und Zeigerbewegungen.

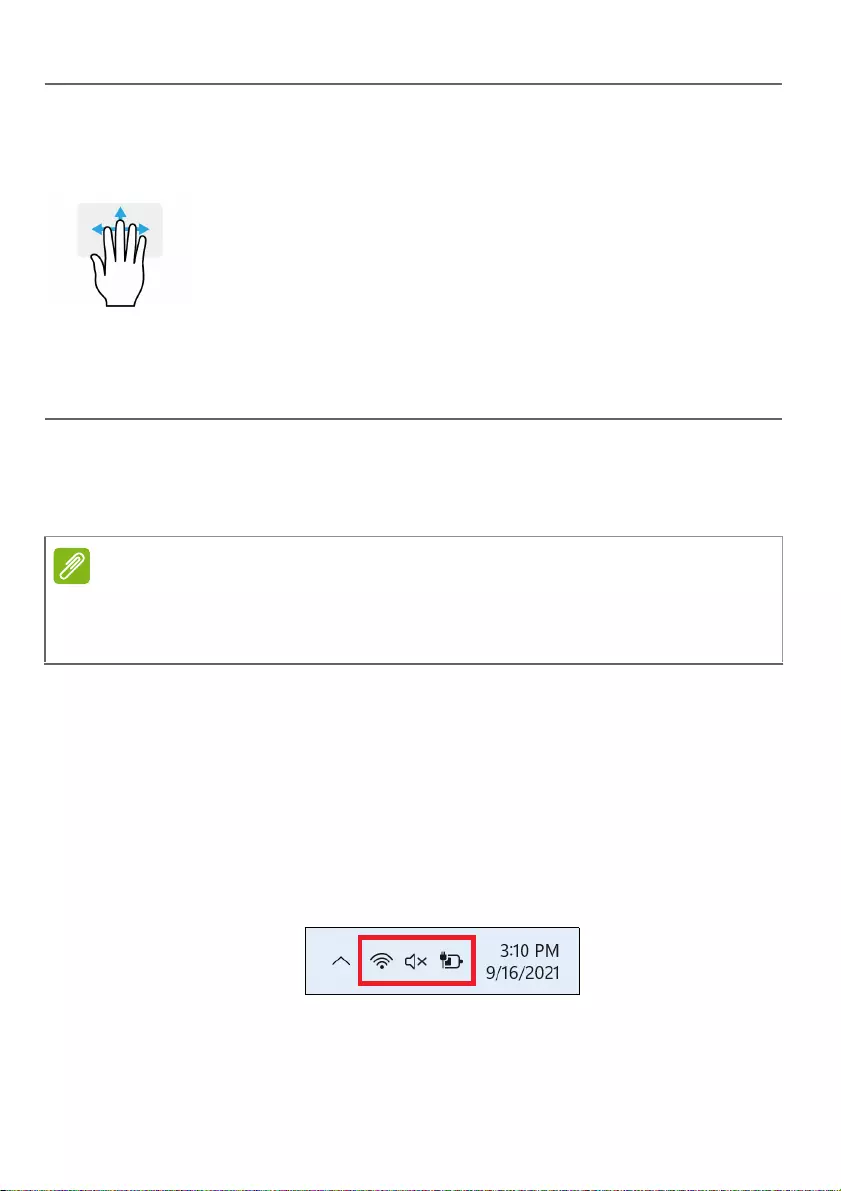

Touchpad Einstellungen ändern

Zum Ändern der Touchpad Einstellungen, um Ihren

persönlichen Anforderungen zu entsprechen, gehen Sie bitte

wie folgt vor:

1. Wählen Sie in der Symbolablage unten rechts das

[Network] (Netzwerk), [Sound] (Sound) und [Battery]

(Akku) Symbol, um das [Quick settings]

(Schnelleinstellungen) Feld zu öffnen.

Vier-Finger Wischen

Wischen Sie mit vier Fingern über das Touchpad.

• Streichen Sie nach oben, um die [Task View]

(Taskansicht) zu öffnen. Schieben Sie den

Cursor über ein Fenster und tippen Sie auf das

Touchpad zur Auswahl dieses Fensters, oder

streichen Sie nach unten, um die [Task View]

(Taskansicht) zu beenden.

• Streichen Sie nach unten, um alle geöffneten

Fenster zu minimieren und den [Desktop]

(Desktop) anzuzeigen; streichen Sie nach oben,

um die minimierten Fenster wiederherzustellen.

Hinweis

Das Touchpad ist berührungsempfindlich. Je leichter also die

Berührung, desto besser ist die Reaktion. Bitte achten Sie darauf,

dass das Touchpad und Ihre Finger stets trocken und sauber sind.

30 - Verwendung des Präzisions-Touchpad

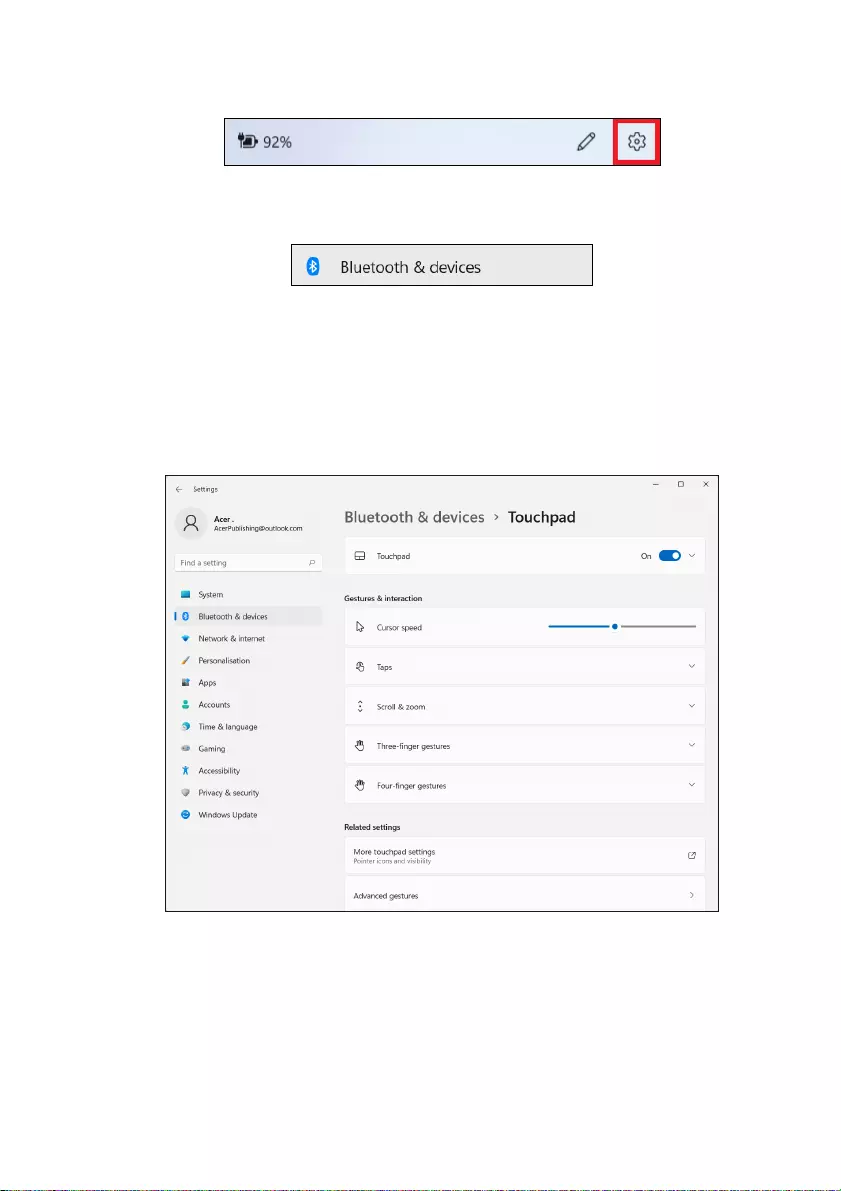

2. Wählen Sie [All settings] (Alle Einstellungen).

3. Wählen Sie [Bluetooth & devices] (Bluetooth & Geräte) >

[Touchpad] (Touchpad).

4. Hier können Sie die Einstellungen auf Ihre persönlichen

Anforderungen anpassen. Sie können das Touchpad

ausschalten, wenn Sie lieber eine Maus verwenden

möchten. Oder Sie können die Empfindlichkeit des

Touchpads an Ihre Bedürfnisse anpassen. Scrollen Sie

nach unten, um weitere Einstellungen anzuzeigen.

Wiederherstellung - 31

WIEDERHERSTELLUNG

Wenn Sie Probleme mit dem Computer haben und die häufig

gestellten Fragen (siehe Haben Sie eine Frage? auf

Seite 86) nicht helfen, können Sie Ihren Computer

wiederherstellen.

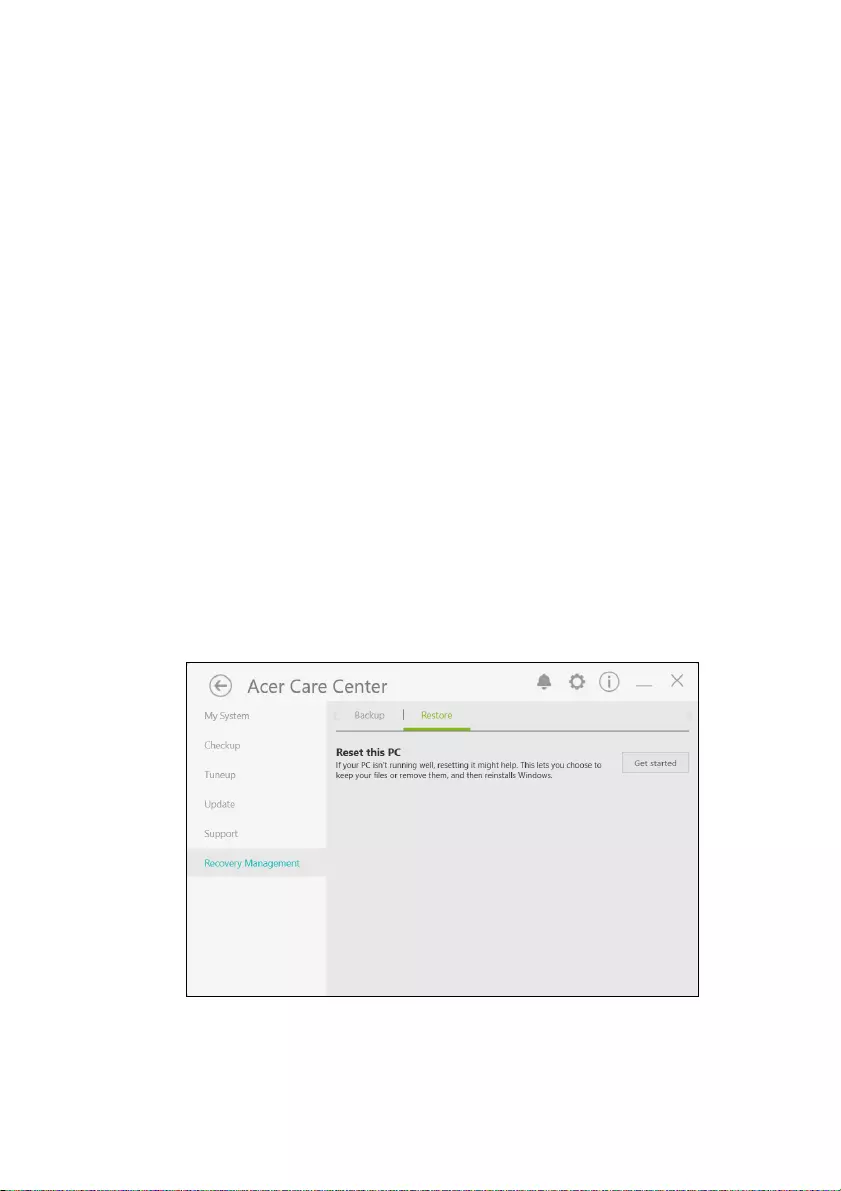

Dieser Abschnitt beschreibt die

Wiederherstellungswerkzeuge, die auf Ihrem Computer

verfügbar sind. Predator bietet das Acer Care Center, mit

dem Sie Ihren PC zurücksetzen, Ihren PC aktualisieren,

Dateien/Daten sichern oder ein Standard-Backup ab Werk

erstellen können. Wenn Sie nicht auf Acer Care Center

zugreifen können, klicken Sie im [Start menu] (Startmenü)

auf [Settings] (Einstellungen), wählen Sie [System]

(System) > [Recovery] (Wiederherstellung).

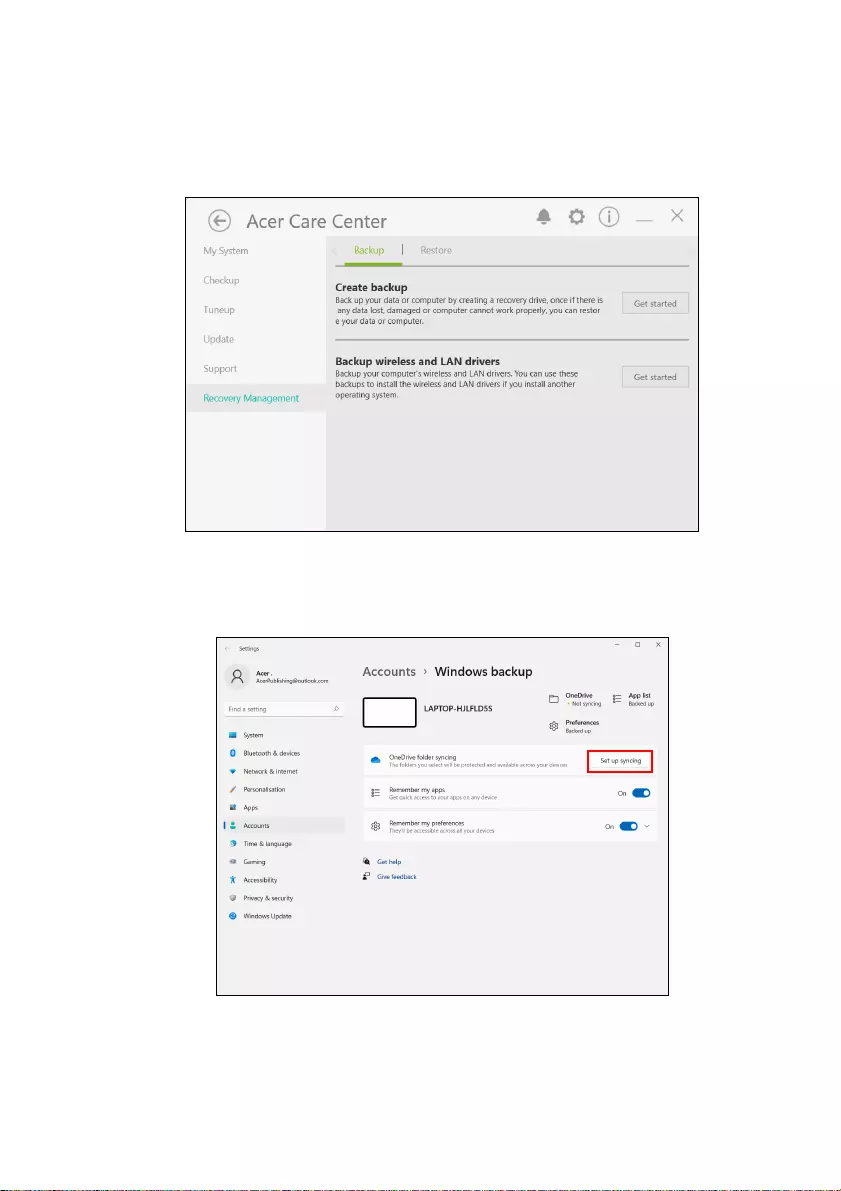

Erstellen einer Sicherung des Dateiverlaufs

Die [Recovery Management] (Wiederherstellungsverwaltung)

ermöglicht es Ihnen, Ihre Dateien schnell und einfach zu

sichern und wiederherzustellen, wenn die Originale verloren,

beschädigt oder gelöscht werden.

1. Wählen Sie [Start] (Start) und Care Center in der [All

apps] (Alle Apps) Liste, dann [Recovery Management]

(Wiederherstellungsverwaltung).

Hinweis

Acer Care Center variiert je nach Modell oder Betriebssystem.

32 - Wiederherstellung

2. Wählen Sie die Registerkarte [Backup] (Sicherung) aus

und klicken Sie auf [Get started] (Erste Schritte) für

[Create backup] (Sicherung erstellen), um das Fenster

[Backup] (Sicherung) zu öffnen.

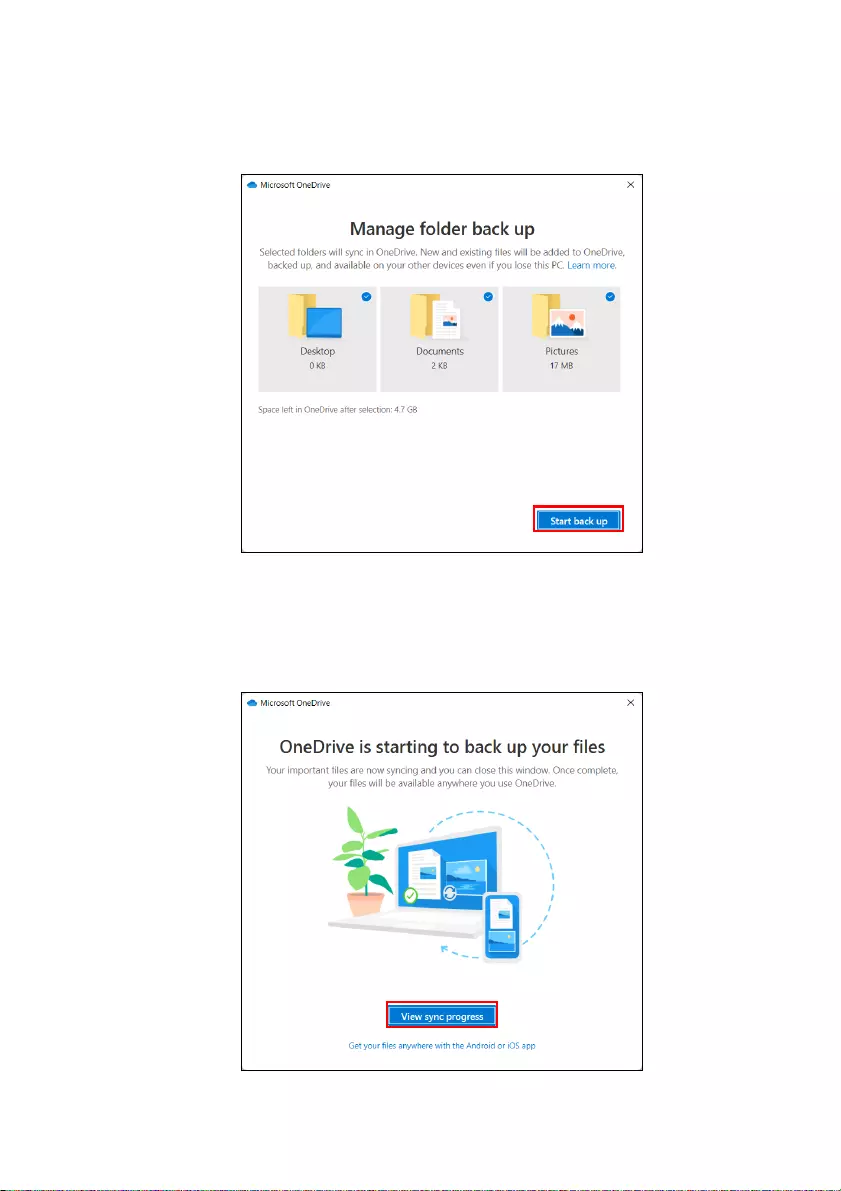

3. Klicken Sie auf [Set up syncing] (Synchronisation

einstellen) für [OneDrive folder syncing] (OneDrive

Ordnersynchronisation), um fortzufahren.

Wiederherstellung - 33

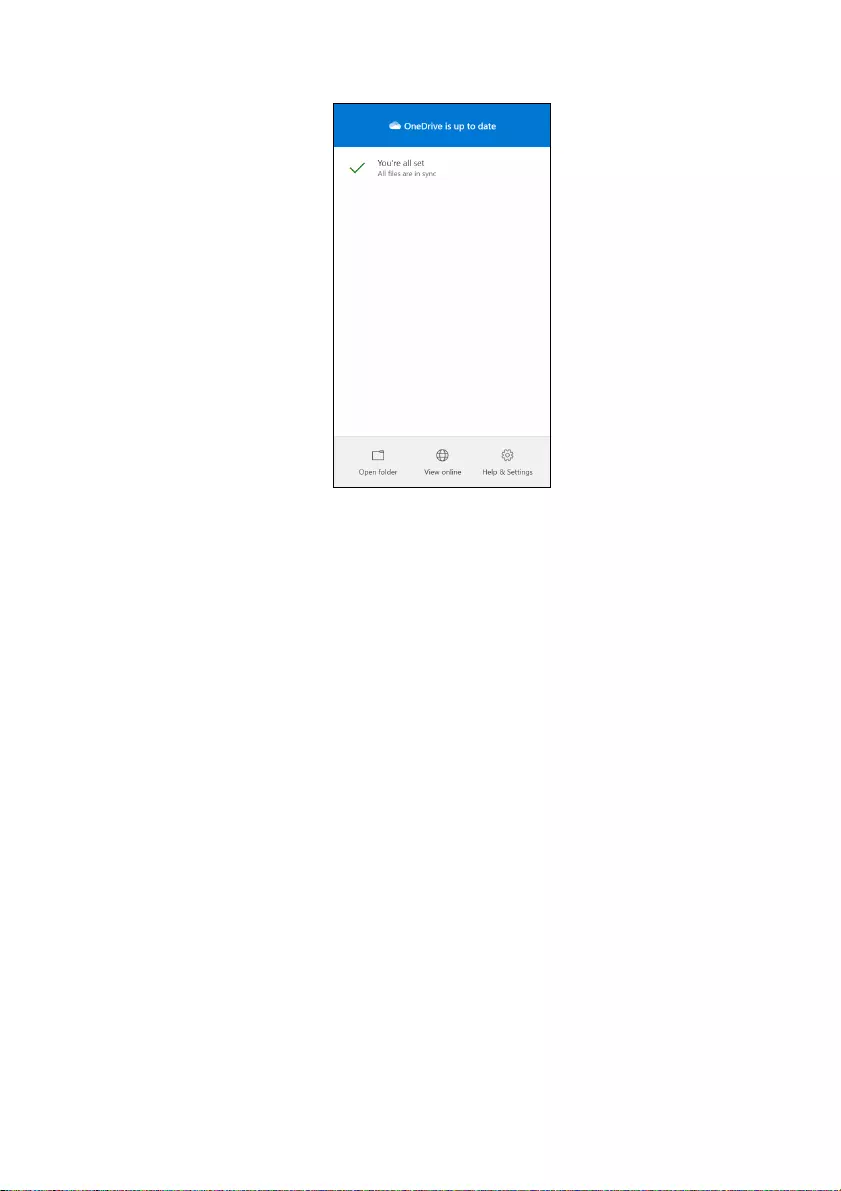

4. Vergewissern Sie sich, dass die Ordner, die Sie sichern

möchten, ausgewählt sind, und klicken Sie auf [Start back

up] (Sicherung starten), um fortzufahren.

5. Sie können die Option [View sync progress]

(Synchronisationsfortschritt anzeigen) auswählen, um die

Synchronisation der Dateien bis zum Abschluss zu

beobachten.

34 - Wiederherstellung

6. Klicken Sie doppelt auf das [OneDrive] (OneDrive) Symbol

im Infobereich, um den OneDrive Ordner zu öffnen.

Sicherung Ihrer WLAN und LAN Treiber

Sicherung Ihrer WLAN und LAN Treiber. Sie können mit

diesen Sicherungsdateien WLAN und LAN Treiber in einem

anderen Betriebssystem installieren.

1. Wählen Sie [Start] (Start) und Care Center in der [All

apps] (Alle Apps) Liste, dann [Recovery Management]

(Wiederherstellungsverwaltung).

2. Wählen Sie die Registerkarte [Backup] (Sicherung) aus

und klicken Sie auf [Get started] (Erste Schritte) für

[Backup wireless and LAN drivers] (WLAN und LAN

Treiber sichern). Wählen Sie einen Ordner, um Ihre Treiber

zu speichern und wählen Sie [OK] (OK).

3. Auf dem Bildschirm wird der Sicherungsfortschritt

angezeigt.

Wiederherstellung - 35

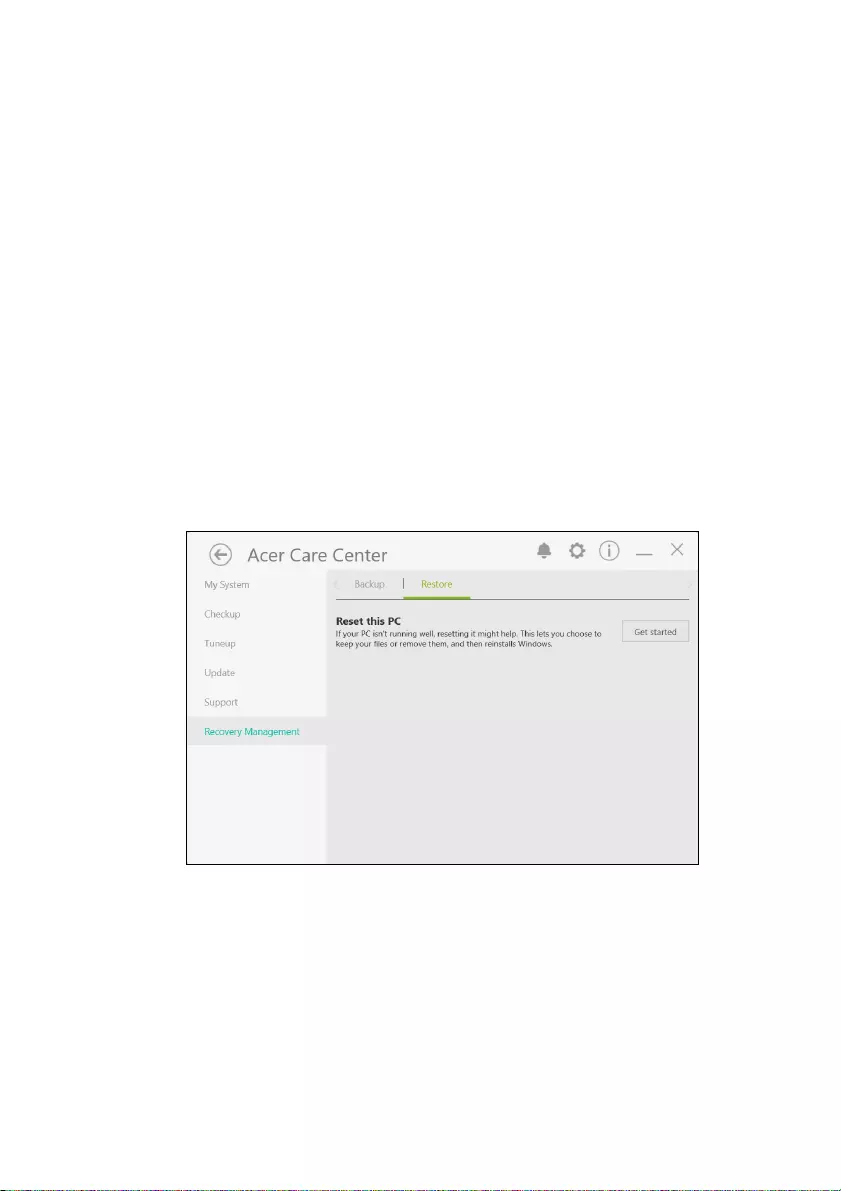

Wiederherstellung Ihres Computers

[Recovery Management] (Wiederherstellungsverwaltung)

ermöglicht Ihnen die schnelle und einfache Wiederherstellung

Ihres Computers auf die Standardeinstellungen. Sie können

auswählen, ob Sie Ihre Dateien behalten oder entfernen

möchten, bevor Sie Windows neu installieren.

Diesen PC zurücksetzen und Dateien behalten

1. Wählen Sie [Start] (Start) und Care Center in der [All

apps] (Alle Apps) Liste, dann [Recovery Management]

(Wiederherstellungsverwaltung).

2. Wählen Sie die Registerkarte [Restore]

(Wiederherstellung) und klicken Sie auf [Get started]

(Erste Schritte), um das [Recovery] (Wiederherstellung)

Fenster zu öffnen.

36 - Wiederherstellung

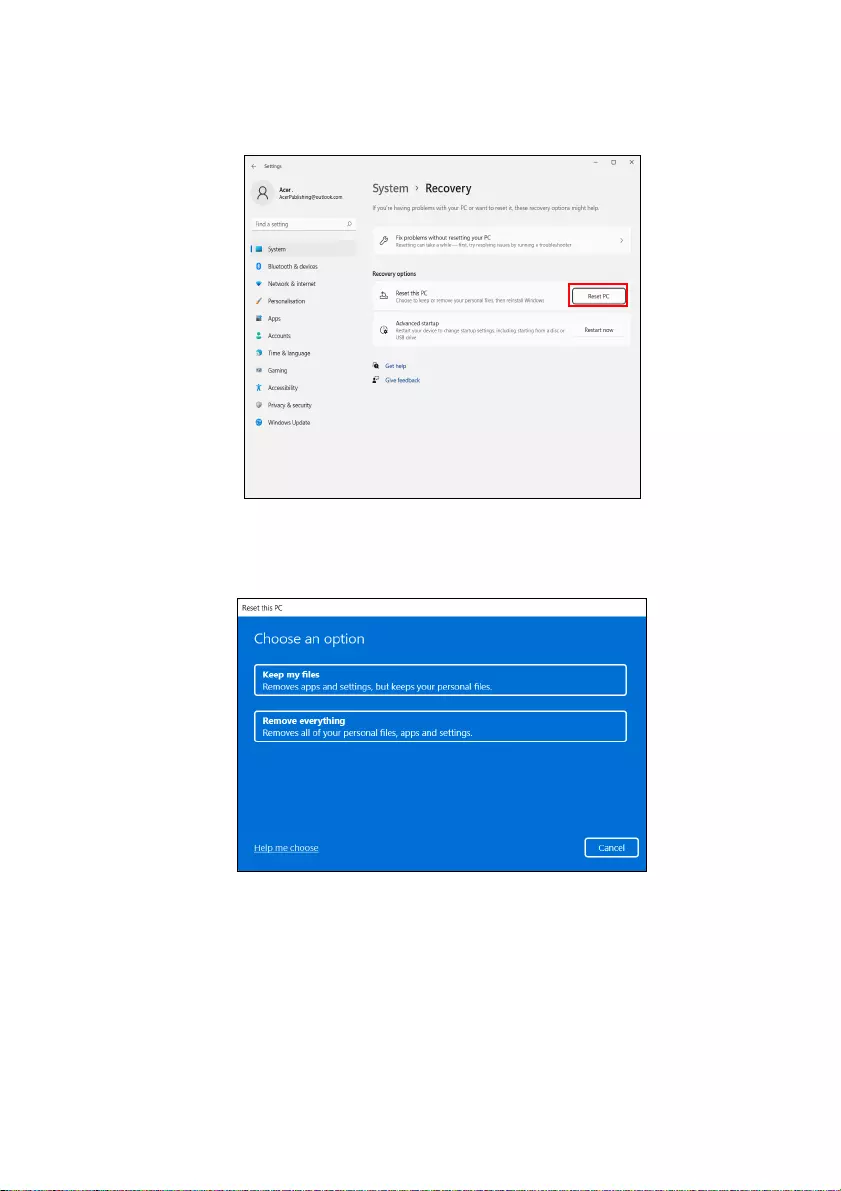

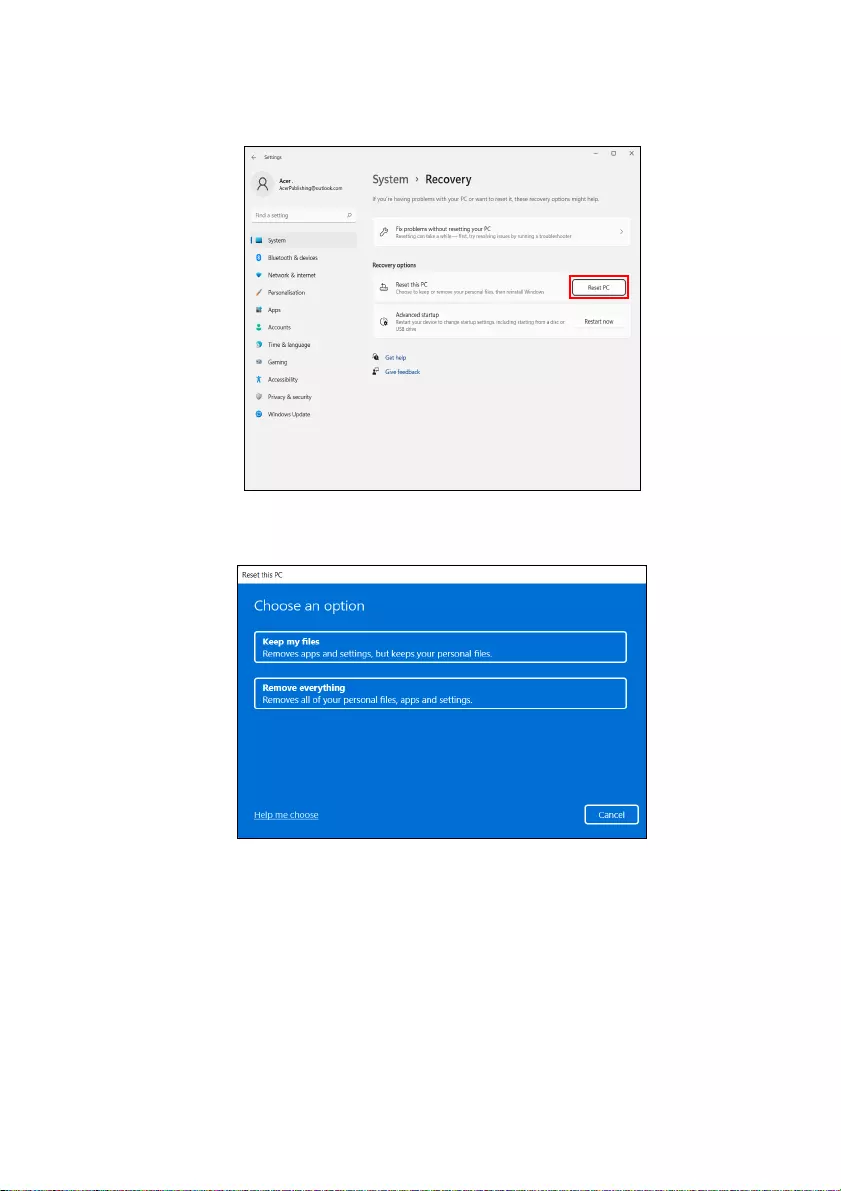

3. Klicken Sie auf [Reset PC] (PC zurücksetzen) für [Choose

an option] (Eine Option auswählen).

4. Wählen Sie [Keep my files] (Dateien behalten), um Ihren

PC zu aktualisieren und das Betriebssystem neu zu

installieren, ohne Ihre persönlichen Dateien zu entfernen.

Wiederherstellung - 37

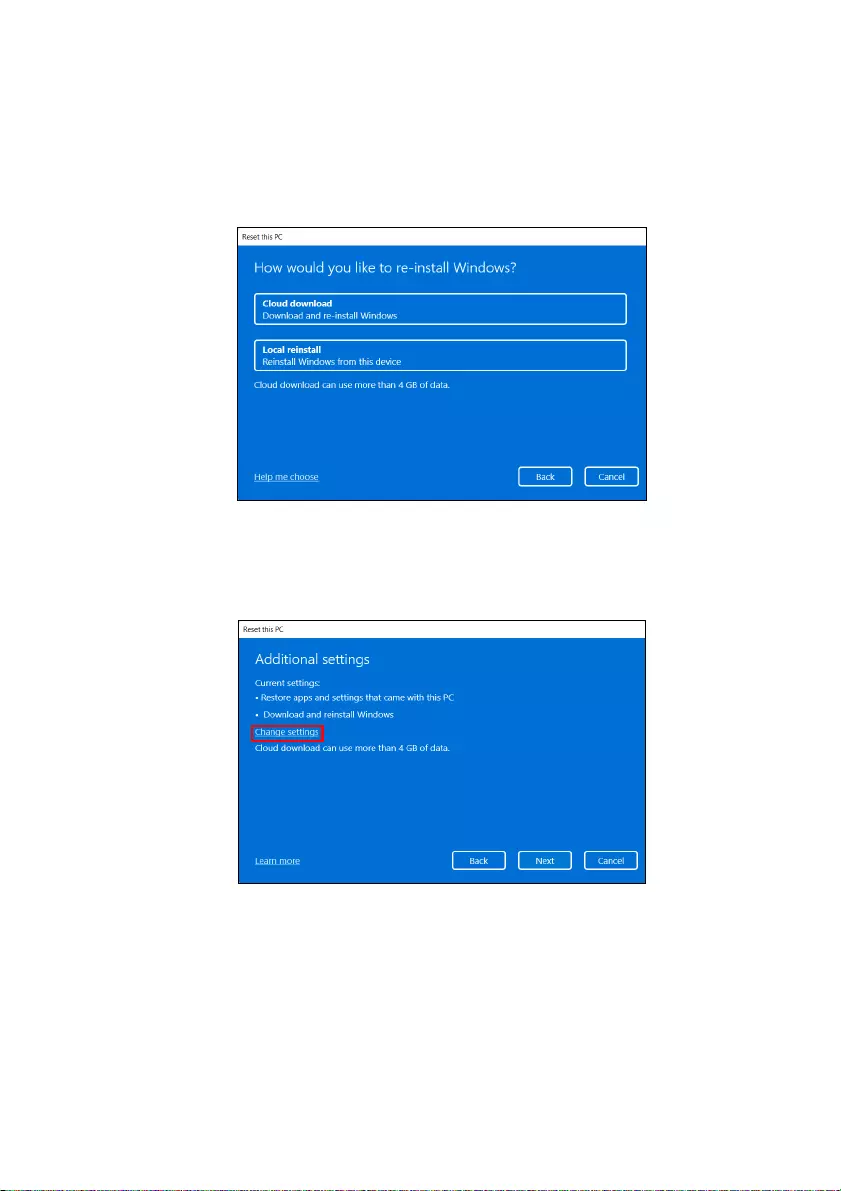

5. Wählen Sie eine der beiden Optionen - [Cloud download]

(Cloud Download) oder [Local reinstall] (Lokale

Neuinstallation), um Windows neu zu installieren. (Stellen

Sie sicher, dass Sie mit dem Internet verbunden sind,

wenn Sie [Cloud download] (Cloud Download) verwenden.)

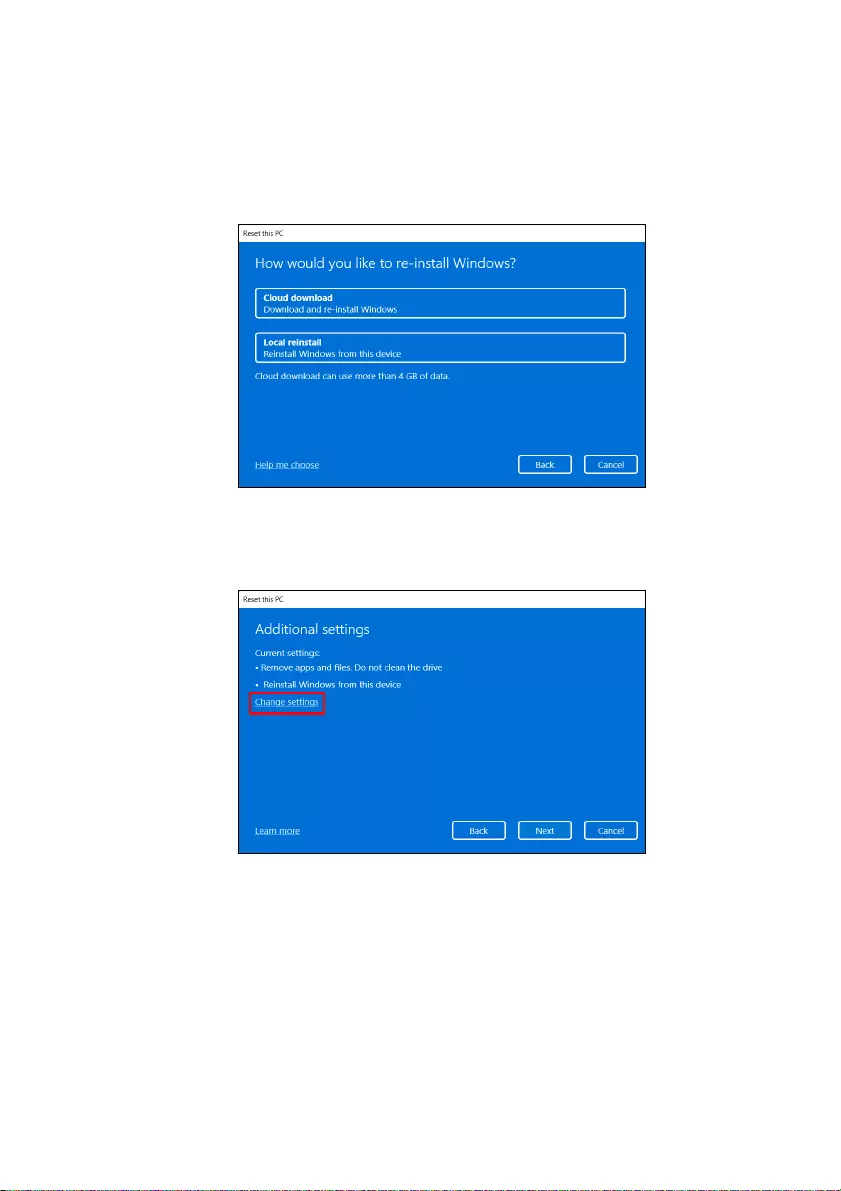

6. Klicken Sie auf [Change settings] (Einstellungen ändern),

um die [Choose settings] (Einstellungen auswählen)

Optionen auszuwählen.

38 - Wiederherstellung

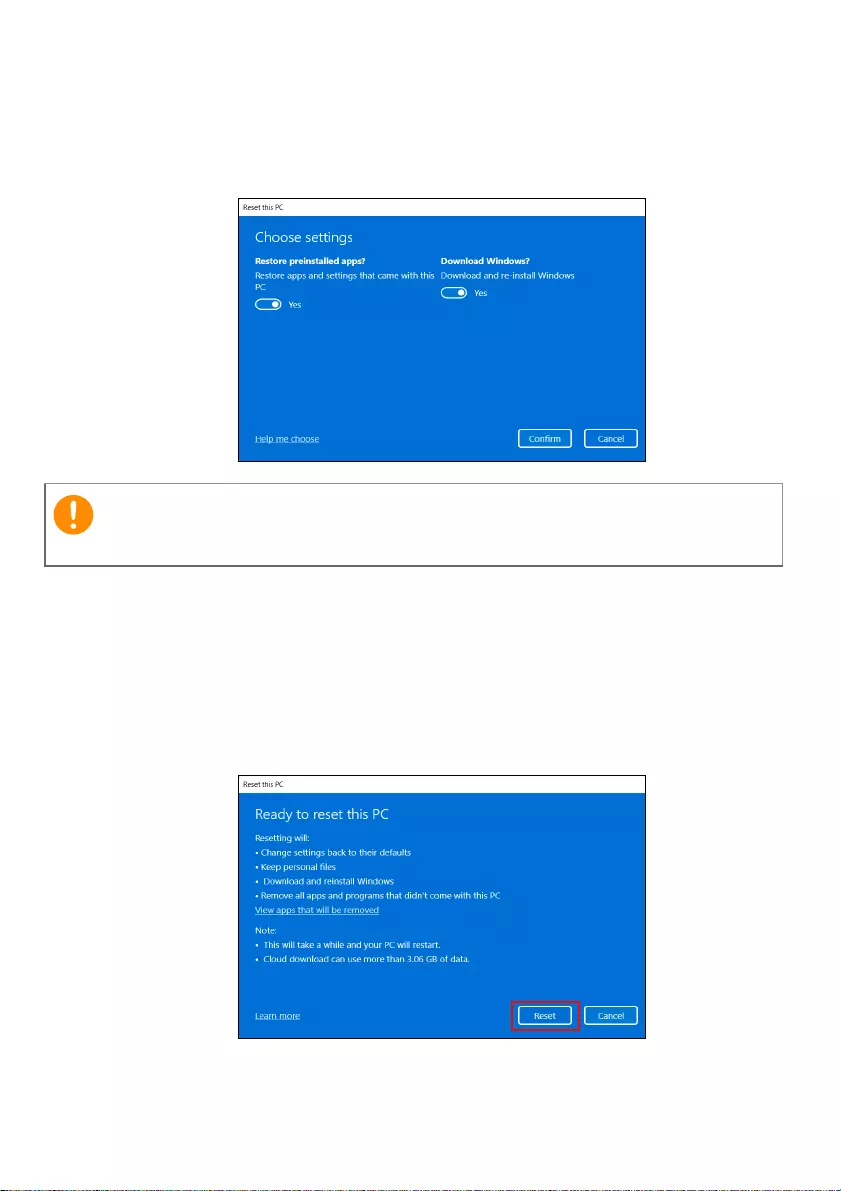

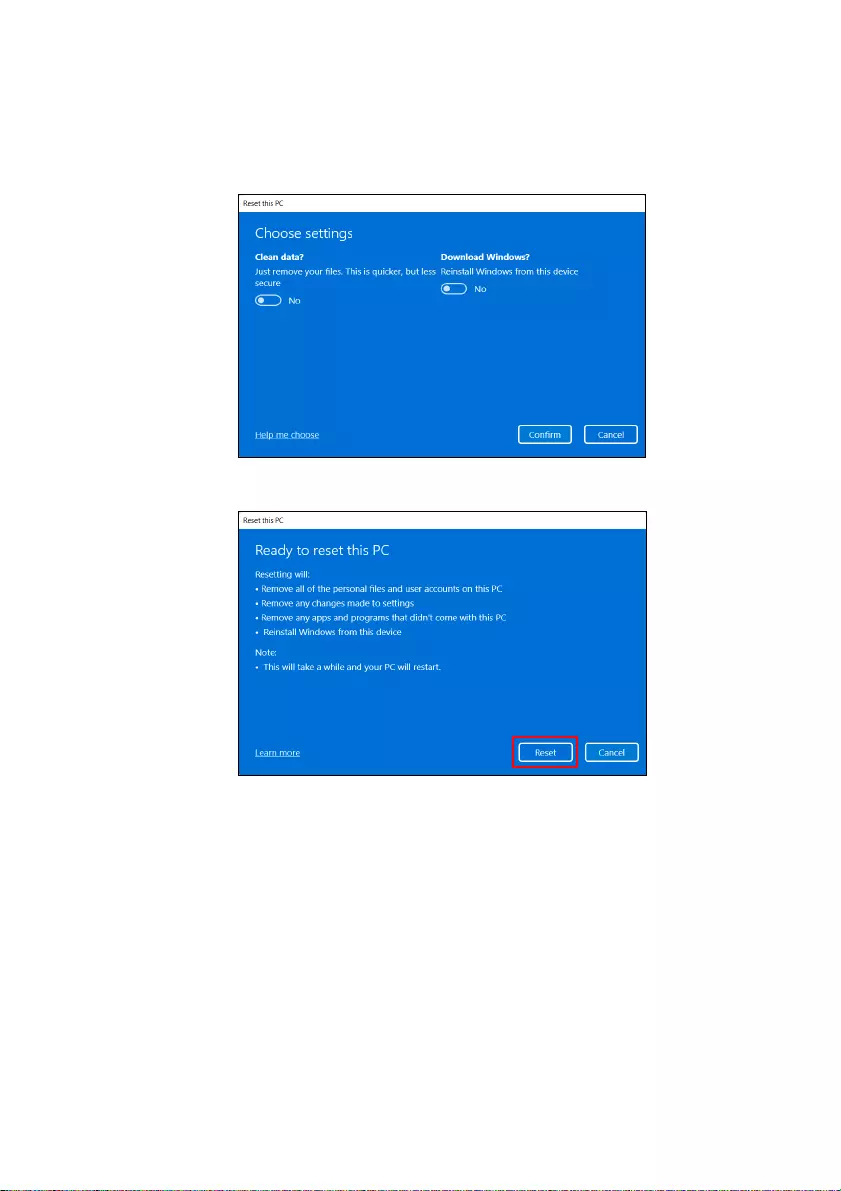

7. Wählen Sie Ihre Einstellungsoptionen und folgen Sie den

Anweisungen auf dem Bildschirm. Klicken Sie auf

[Confirm] (Bestätigen) und anschließend zum Fortfahren

auf [Next] (Weiter).

8. Das Zurücksetzen des PC wird Windows neu installieren,

die Einstellungen zurück auf die Standardeinstellungen

setzen und sämtliche vorinstallierten Apps und

Programme entfernen, ohne Ihre persönlichen Dateien zu

entfernen. Klicken Sie zum Fortfahren auf [Reset]

(Zurücksetzen). Dies wird eine Weile dauern und Ihr PC

wird neu gestartet.

Wichtig

Wenn Sie Apps auf dem PC installiert haben, werden sie entfernt.

Wiederherstellung - 39

9. Auf dem Bildschirm wird der Fortschritt der

Zurücksetzung angezeigt. Der Bildschirm wird während

der Zurücksetzung ausgeschaltet.

10.Der Bildschirm wird wieder eingeschaltet, wenn Windows

installiert wird. Der PC wird während der Zurücksetzung

mehrere Male neu gestartet.

11.Führen Sie den Vorgang bis zum Ende durch.

12.Wenn Ihr PC die Wiederherstellung abgeschlossen hat,

wurde Windows auf die Standardeinstellungen

zurückgesetzt, ohne Ihre persönlichen Dateien entfernt zu

haben.

Diesen PC zurücksetzen und alles entfernen

1. Wählen Sie [Start] (Start) und Care Center in der [All

apps] (Alle Apps) Liste, dann [Recovery Management]

(Wiederherstellungsverwaltung).

2. Wählen Sie die Registerkarte [Restore]

(Wiederherstellung) und klicken Sie auf [Get started]

(Erste Schritte), um das [Recovery] (Wiederherstellung)

Fenster zu öffnen.

40 - Wiederherstellung

3. Klicken Sie auf [Reset PC] (PC zurücksetzen) für [Choose

an option] (Eine Option auswählen).

4. Wählen Sie [Remove everything] (Alles entfernen), um

den PC auf die Standardeinstellungen zurückzusetzen.

Wiederherstellung - 41

5. Wählen Sie eine der beiden Optionen - [Cloud download]

(Cloud Download) oder [Local reinstall] (Lokale

Neuinstallation), um Windows neu zu installieren. (Stellen

Sie sicher, dass Sie mit dem Internet verbunden sind,

wenn Sie [Cloud download] (Cloud Download) verwenden.)

6. Klicken Sie auf [Change settings] (Einstellungen ändern),

um die [Choose settings] (Einstellungen auswählen)

Optionen auszuwählen.

42 - Wiederherstellung

7. Wählen Sie Ihre Einstellungsoptionen und folgen Sie den

Anweisungen auf dem Bildschirm. Klicken Sie auf

[Confirm] (Bestätigen) und anschließend zum Fortfahren

auf [Next] (Weiter).

8. Klicken Sie zum Fortfahren auf [Reset] (Zurücksetzen).

9. Auf dem Bildschirm wird der Fortschritt der

Zurücksetzung angezeigt. Der Bildschirm wird während

der Zurücksetzung ausgeschaltet.

10.Der Bildschirm wird wieder eingeschaltet, wenn Windows

installiert wird. Der PC wird während der Zurücksetzung

mehrere Male neu gestartet.

11.Führen Sie den Vorgang bis zum Ende durch.

12.Wenn Ihr PC die Wiederherstellung abgeschlossen hat,

wird Windows die Standardeinstellungen verwenden.

Verwendung einer Bluetooth-Verbindung - 43

VERWENDUNG EINER

BLUETOOTH-VERBINDUNG

Bluetooth ist eine Technologie, die Ihnen ermöglicht, Daten

drahtlos über kurze Entfernungen zwischen

unterschiedlichen Arten von Geräten zu übertragen. Zu

Bluetooth-fähigen Geräten gehören Computer, Handys,

Tablets, Drahtlos-Headsets und Tastaturen.

Wenn Sie Bluetooth verwenden möchten, müssen Sie

Folgendes sicherstellen:

1. Bluetooth ist auf beiden Geräten aktiviert.

2. Die Geräte wurden „gepaart“ (oder verbunden).

Aktivierung und Deaktivierung von Bluetooth

Sie müssen den Bluetooth-Adapter auf beiden Geräten

aktivieren. Für Ihren Rechner gibt es dafür möglicherweise

einen externen Schalter, eine Software-Einstellung oder ein

separates Bluetooth-Dongle, das an den USB-Anschluss

des Computers angeschlossen wird (sofern kein interner

Bluetooth-Adapter verfügbar ist).

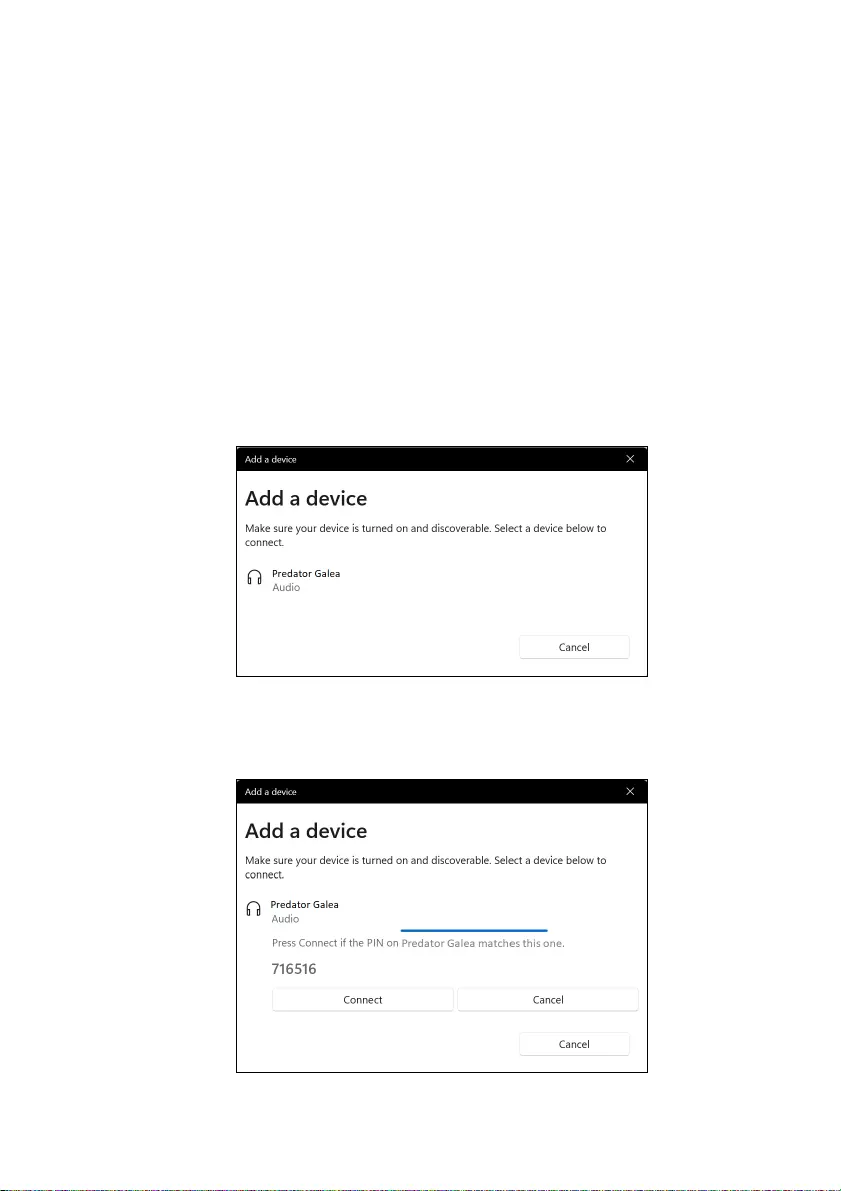

Bluetooth aktivieren und ein Gerät hinzufügen

Jedes neue Gerät muss erst mit dem Bluetooth-Adapter des

Computers „gepaart“ werden. Mit anderen Worten muss es

erst aus Sicherheitsgründen authentifiziert werden. Diese

Paarung muss nur einmal durchgeführt werden. Danach

brauchen Sie einfach nur den Bluetooth-Adapter beider

Geräte zu aktivieren, um diese zu verbinden.

Bluetooth ist auf dem Computer standardmäßig deaktiviert.

Gehen Sie folgendermaßen vor, um den Bluetooth-Adapter

des Computers zu aktivieren:

Hinweis

Lesen Sie bitte die Benutzerhandbücher Ihrer Geräte, um zu

erfahren, wie Sie deren Bluetooth-Adapter aktivieren können.

44 - Verwendung einer Bluetooth-Verbindung

1. Drücken Sie auf die Windows-Taste oder wählen Sie die

Windows [Start] (Start) Taste > [Settings] (Einstellungen)

> [Bluetooth & devices] (Bluetooth & Geräte) und klicken

Sie den Schalter bei [Bluetooth] (Bluetooth), um es zu

aktivieren/deaktivieren.

2. Klicken Sie auf [Add device] (Gerät hinzufügen) und

wählen Sie anschließend das Gerät, das Sie hinzufügen

möchten.

3. Der Computer wird automatisch mit der Suche nach

Geräten beginnen, sowie sich selbst für andere Geräte

sichtbar machen.

4. Wählen Sie das Gerät, das Sie koppeln möchten, aus der

Liste der gefundenen Geräte aus.

5. Nach der Kopplung wird ein Code auf dem Bildschirm

angezeigt. Geben Sie den Code auf dem Gerät ein, um mit

der Verbindung fortzufahren.

Verwendung einer Bluetooth-Verbindung - 45

Sie können die Bluetooth Einstellungen auch aufrufen, indem

Sie das Symbol [Network] (Netzwerk), [Sound] (Sound) und

[Battery] (Akku) unten rechts auswählen und das Feld [Quick

settings] (Schnelleinstellungen) öffnen. Von hier aus können

Sie Bluetooth aktivieren oder deaktivieren oder mit der

rechten Maustaste auf [Bluetooth] (Bluetooth) > [Go to

Settings] (Zu Einstellungen wechseln) klicken, um die

Bluetooth Einstellungen auszuwählen.

Hinweis

Bei bestimmten Geräten, welche ältere Versionen der Bluetooth-

Technologie nutzen, muss auf beiden Geräten eine PIN

eingegeben werden. Bei Geräten ohne Eingabemöglichkeit (z.B. ein

Headset), ist der Passcode im Gerät festgelegt (normalerweise

„0000“ oder „1234“). Im Benutzerhandbuch Ihres Geräts finden

Sie weitere Informationen.

46 - Herstellen einer Internetverbindung

HERSTELLEN EINER

INTERNETVERBINDUNG

Dieses Kapitel enthält allgemeine Informationen zu den

verschiedenen Verbindungsarten und zum Herstellen einer

Internetverbindung. Weitere Informationen finden Sie unter

Netzwerkverbindungen auf Seite 99.

Die Netzwerkeigenschaften Ihres Computers machen die

Verbindung mit dem Internet ganz einfach.

Zunächst müssen Sie allerdings einen Vertrag mit einem

ISP (Internetdienstanbieter) -- normalerweise eine Telefon-

oder Kabelgesellschaft -- abschließen, der in Ihr Haus oder

Büro kommt, um den Internetdienst einzurichten. Der

Internet-Dienstanbieter installiert eine kleine Box, ein

Router oder Moden, über die Sie eine Verbindung zum

Internet herstellen können.

Verbindung mit einem Drahtlosnetzwerk

Verbindungsherstellung über Wireless LAN

Wireless LAN (oder WLAN) ist ein drahtloses lokales

Netzwerk, das ohne Kabel eine Verbindung zwischen zwei

oder mehr Computern herstellen kann. Wenn Sie eine

Verbindung zum WLAN hergestellt haben, können Sie auf

das Internet zugreifen. Sie können auch Dateien oder

andere Geräte und sogar Ihre eigene Internetverbindung

freigeben.

Die WLAN-Verbindung Ihres Computers wird

standardmäßig eingeschaltet und Windows erkennt während

der Einrichtung verfügbare Netzwerke und zeigt diese in

einer Liste an. Wählen Sie Ihr Netz aus und geben Sie bei

Bedarf das Kennwort ein.

Herstellen einer Internetverbindung - 47

Predator Computer verfügen über den Flugmodus, der die

Netzwerkverbindung ein- bzw. ausschaltet. Sie können die

Netzwerkverwaltungsoptionen verwenden, um das drahtlose

Netzwerk ein- bzw. auszuschalten und um festzulegen,

welche Inhalte über das Netzwerk freigegeben werden.

Gehen Sie bitte folgendermaßen vor, um eine Verbindung

mit einem drahtlosen Netzwerk herzustellen.

1. Stellen Sie sicher, dass Sie einen WLAN Router/Access

Point und eine aktuelle Internetverbindung eines ISP

Ihrer Wahl haben. Schreiben Sie sich den Namen und das

Kennwort des WLAN Netzwerks auf (falls notwendig).

Wenn Sie versuchen, sich mit einem öffentlichen Netzwerk

(wie z.B. in einem Café) zu verbinden, stellen Sie sicher,

dass Sie den Namen des WLAN Netzwerks kennen.

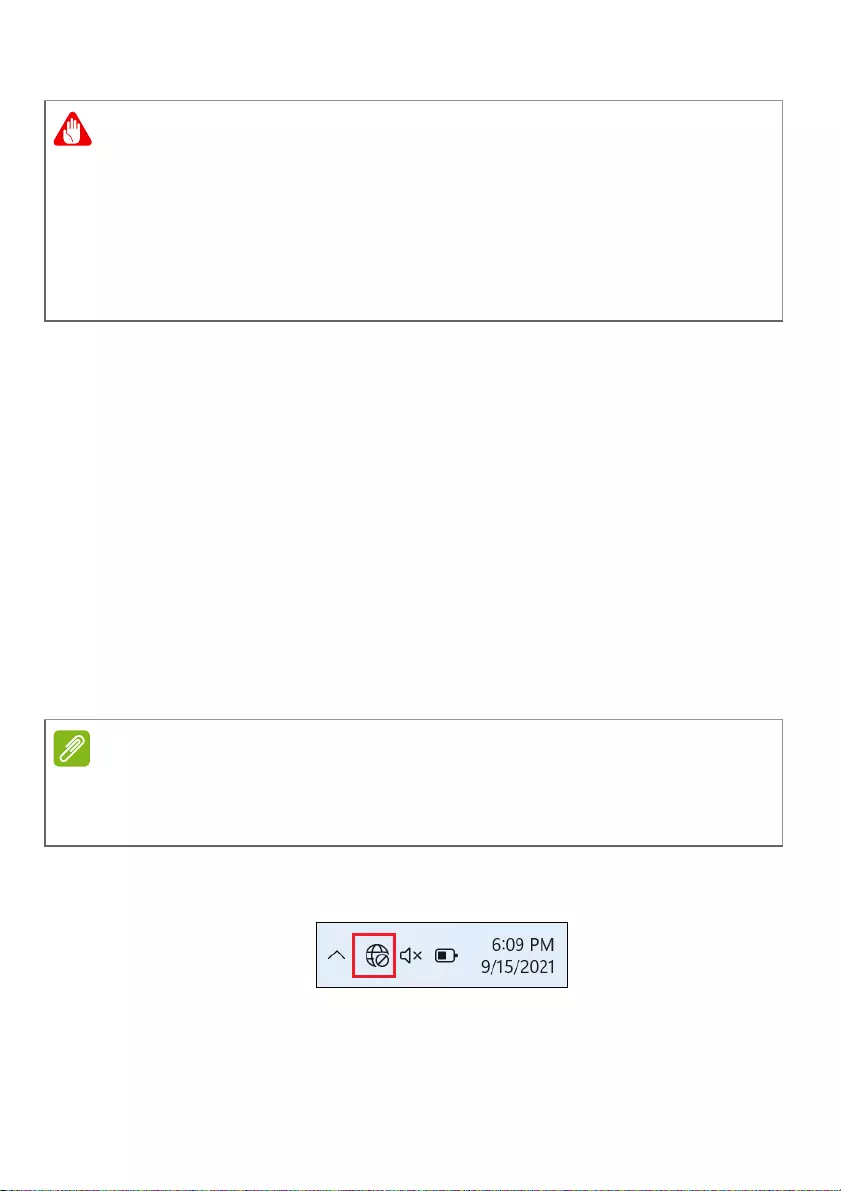

2. Klicken Sie auf das Netzwerk Symbol im

Benachrichtigungsbereich.

Warnung

Das Verwenden von drahtlosen Geräten während eines Fluges im

Flugzeug ist möglicherweise verboten. Alle drahtlosen Geräte

müssen vor dem Einsteigen und dem Start des Flugzeugs

ausgeschaltet werden, da dies den Flugbetrieb gefährden, den

Funkverkehr stören und sogar gesetzwidrig sein kann. Sie dürfen

die drahtlosen Geräte Ihres Computers nur dann einschalten,

wenn die sichere Verwendung vom Flugpersonal bestätigt wurde.

Hinweis

Weitere Informationen zum Herstellen einer Internetverbindung

erhalten Sie von Ihrem ISP oder in der Dokumentation des

Routers.

48 - Herstellen einer Internetverbindung

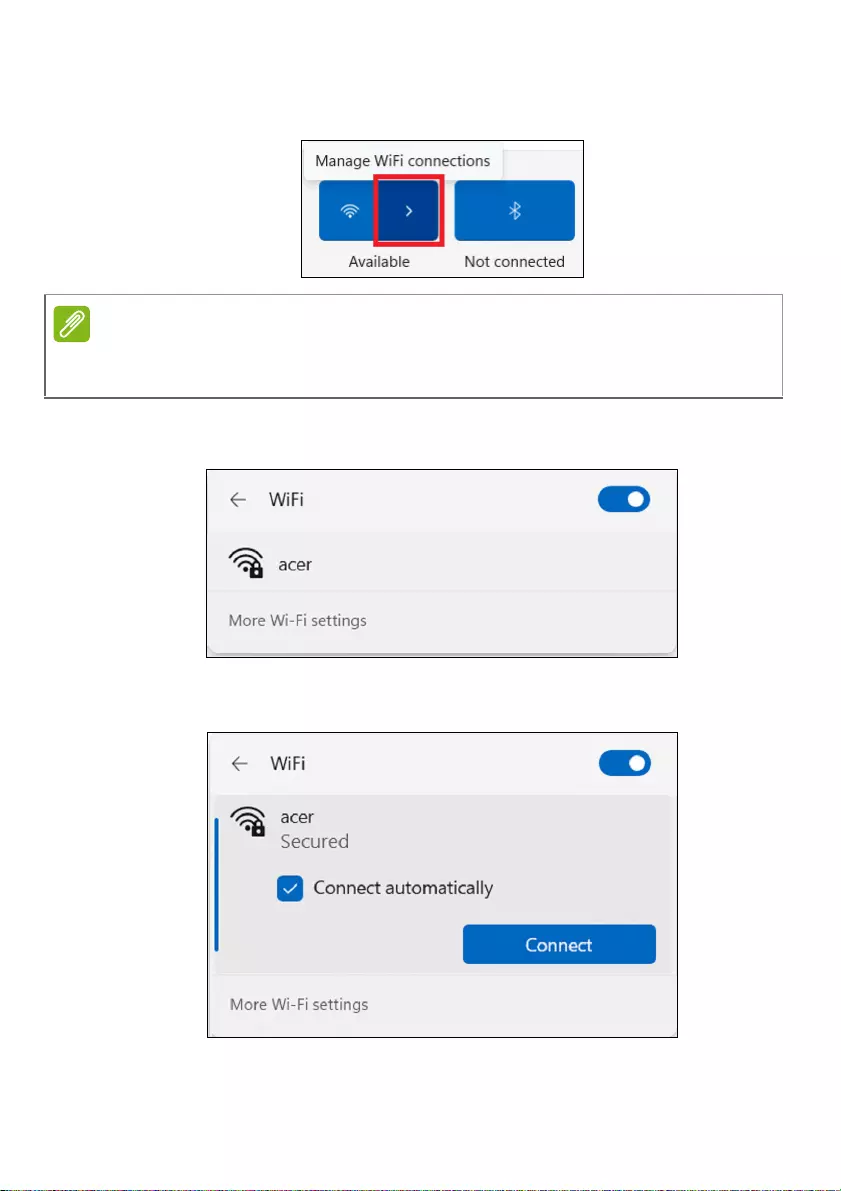

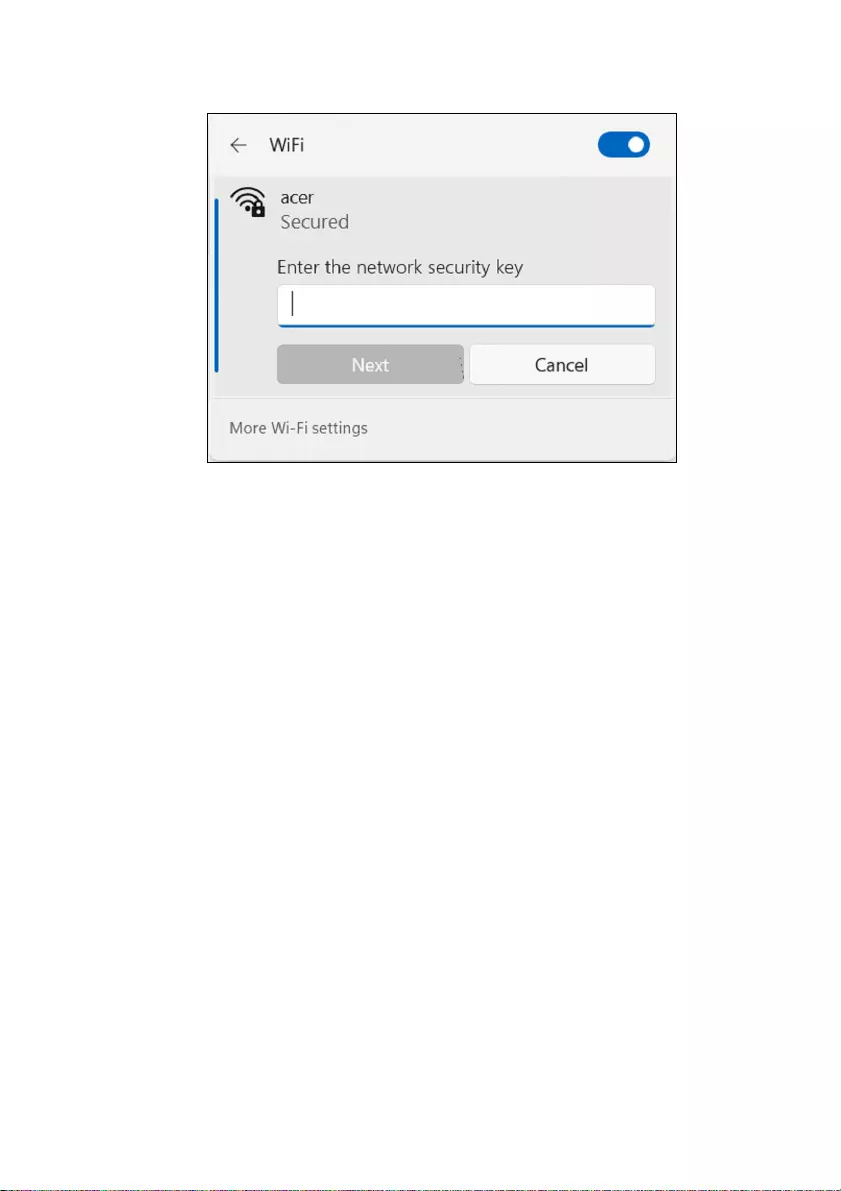

3.Wählen Sie [Manage WiFi connections] (WLAN

Verbindungen verwalten).

4.Es wird eine Liste von erkannten WLAN-Netzwerken

angezeigt. Wählen Sie das gewünschte aus.

5. Wählen Sie nach der Auswahl eines WLAN Netzwerks

[Connect] (Verbinden).

Hinweis

Wenn WLAN deaktiviert ist, klicken Sie bitte auf die [Wi-Fi]

(WLAN) Kachel, um es zu aktivieren.

Herstellen einer Internetverbindung - 49

6. Geben Sie ggf. das Kennwort des Netzwerks ein.

50 - Herstellen einer Internetverbindung

Verbindungsherstellung über ein Kabel

Eingebaute Netzwerkfunktion

Wenn Ihr Computer über einen Netzwerkanschluss verfügt,

verbinden Sie ein Ende eines Netzwerkkabels mit dem

Netzwerkanschluss Ihres Computers und das andere Ende

mit einem Anschluss an Ihrem Router (siehe untere

Abbildung). Anschließend können Sie eine Verbindung

herstellen.

PredatorSense - 51

PREDATORSENSE

PredatorSense ermöglicht Ihnen den Wechsel des

Betriebsmodus und die Steuerung des Lüfterverhaltens.

Mehrere Profile ermöglichen Ihnen einen schnellen Wechsel

zwischen Beleuchtungsschemen.

Es ermöglicht Ihnen auch, die Systemleistung zu

überwachen, die Tastenfunktionseinstellungen für ein

bestimmtes Spiel zu synchronisieren und Ihre Anwendungen

schnell zu starten/deinstallieren.

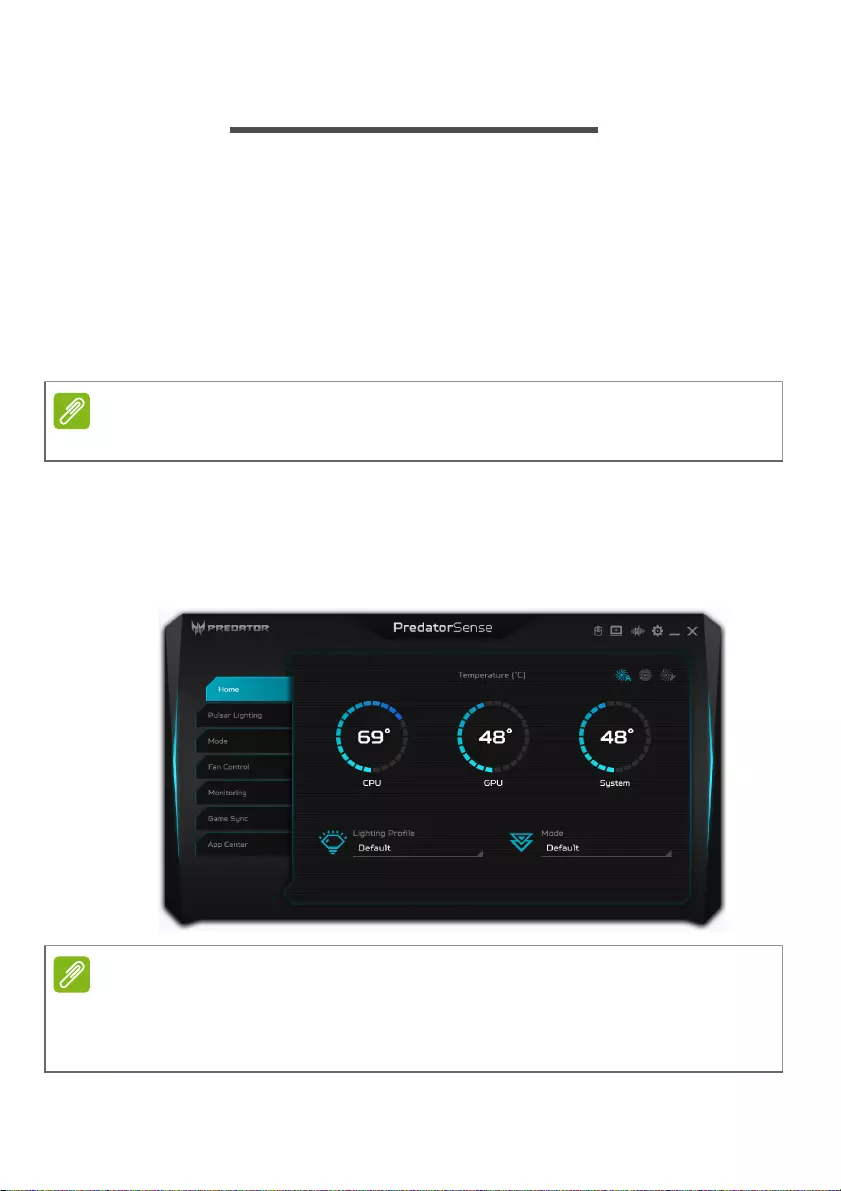

Der PredatorSense Hauptbildschirm

Der Hauptbildschirm bietet Ihnen eine Übersicht der

Temperaturen. Sie können auch das Lüfterverhalten ändern,

ein Beleuchtungsprofil und einen Betriebsmodus auswählen.

Hinweis

Funktion variiert je nach Konfiguration.

Hinweis

Die aufgeführten Temperaturen könnten sich je nach

Konfiguration des Computers und der Leistungsabgabe der CPU

und GPU unterscheiden.

52 - PredatorSense

PredatorSense und Acer TrueHarmony™

Einstellungen

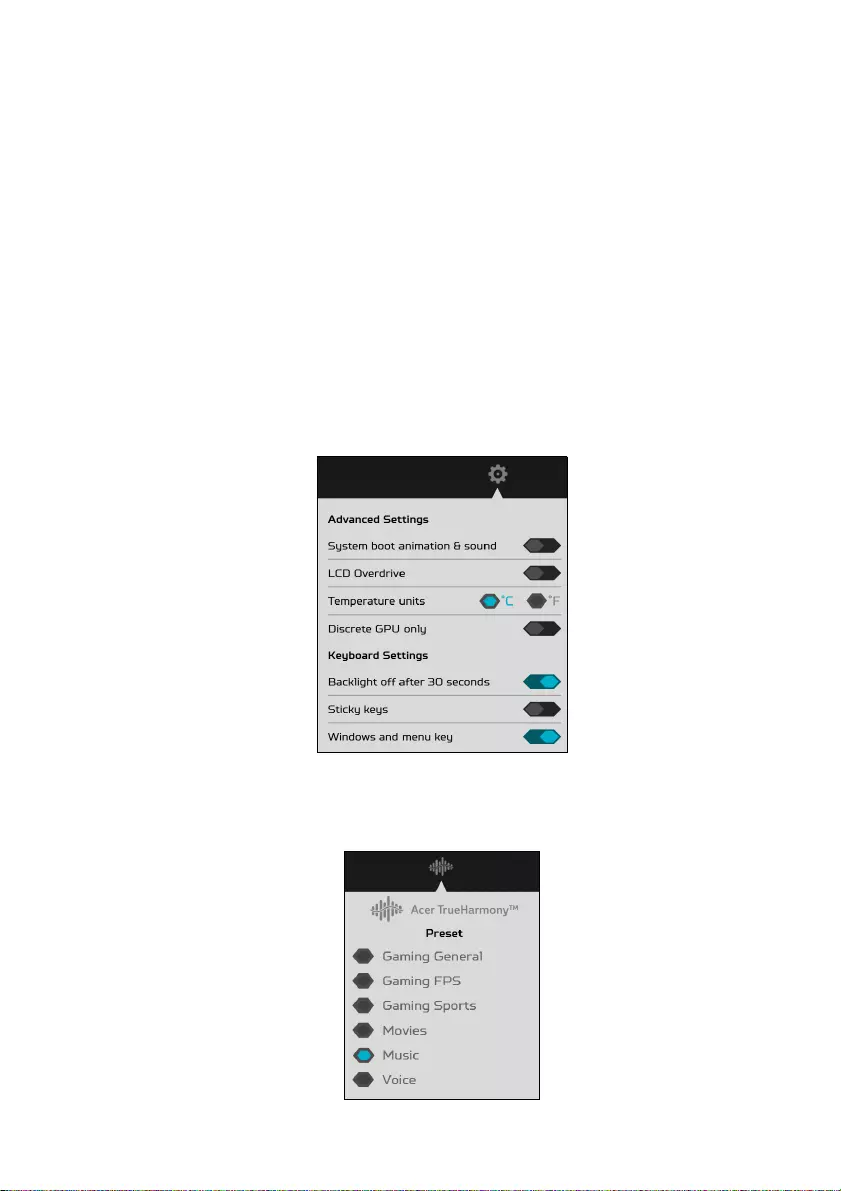

Klicken Sie auf das Symbol [Settings] (Einstellungen), um die

Einstellungen für Ihr Predator-System zu ändern.

Aktivieren Sie Nur eigenständige GPU, um ein besseres

Spielerlebnis zu erhalten. Sie können [LCD Overdrive] (LCD

Overdrive) was die Reaktionszeiten des Bildschirms in

3 Millisekunden erhöht einstellen.

Schaltet die Hintergrundbeleuchtung der Tastatur

automatisch aus, wenn innerhalb von 30 Sekunden keine

Aktion erfolgt. Sie können die Systemstart-Animation & Ton,

Sticky-Key-Tasten, Windows und Menü-Tasten deaktivieren/

aktivieren oder die Temperatureinheiten ändern.

Um ein anderes Audioerlebnis zu erhalten, können Sie auf das

Acer TrueHarmonyTM Symbol klicken, um den Audiomodus

anzupassen.

PredatorSense - 53

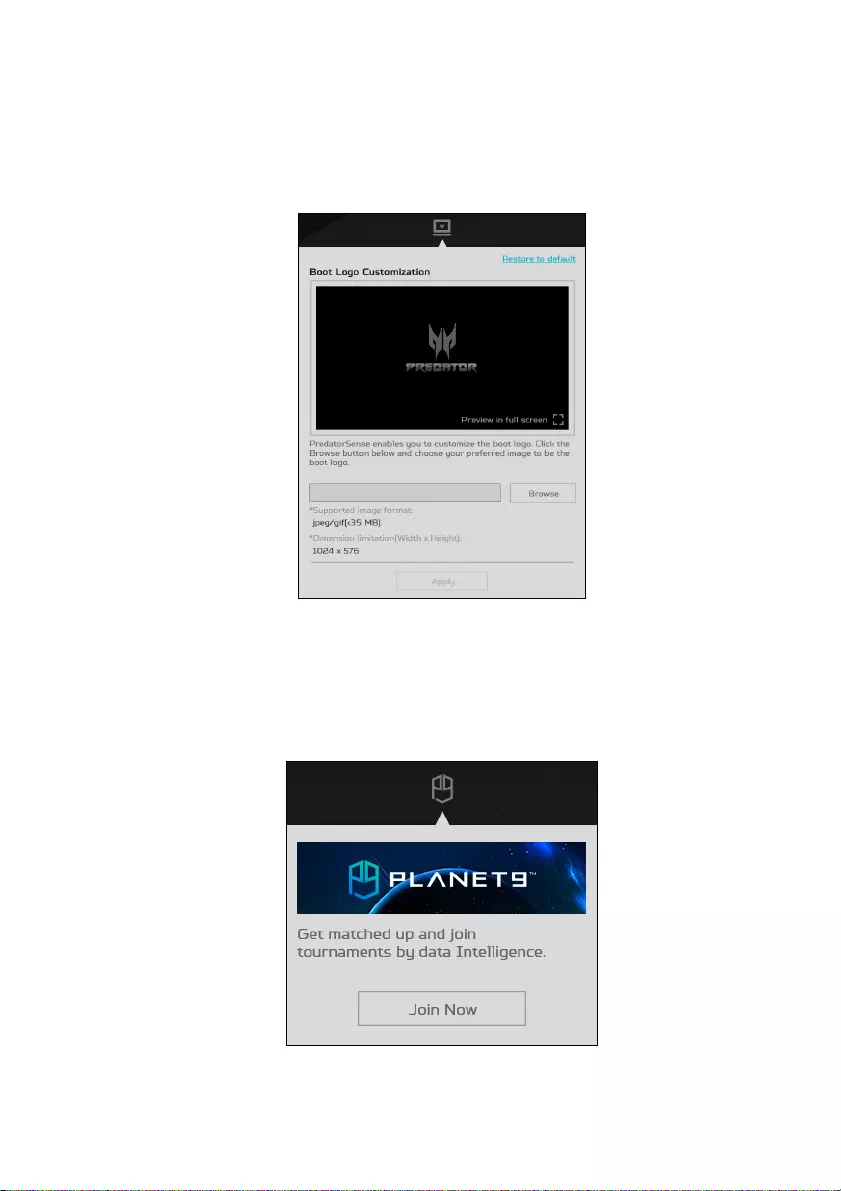

Startlogo Anpassung

Klicken Sie auf das Notizbuch Symbol und dann auf

[Browse] (Durchsuchen), um Ihr bevorzugtes Bild zum

Anpassen des Startlogos auszuwählen.

Planet9 Webseite

Klicken Sie auf das Planet9 Symbol und wählen Sie [Join

Now] (Jetzt beitreten), um sich mit der Planet9 Webseite zu

verbinden.

54 - PredatorSense

Anpassen der Pulsar Beleuchtung

Wählen Sie [Pulsar Lighting] (Pulsar Beleuchtung), um die

Beleuchtungsoptionen der Tastatur anzuzeigen.

Tastatur-Statische Beleuchtung

RTX 3080/3070Ti/3070

Die Hintergrundfarben individueller Tasten kann geändert

werden: wählen Sie eine oder mehrere Tasten (halten Sie

Strg und klicken oder ziehen Sie zur Auswahl mehrerer

Tasten) oder wählen Sie einen Satz von Tasten (wie z.B.

WASD oder Pfeiltasten) aus der Auswahlliste oben rechts.

Wählen Sie eine Farbe aus den Optionen unter der Tastatur.

PredatorSense - 55

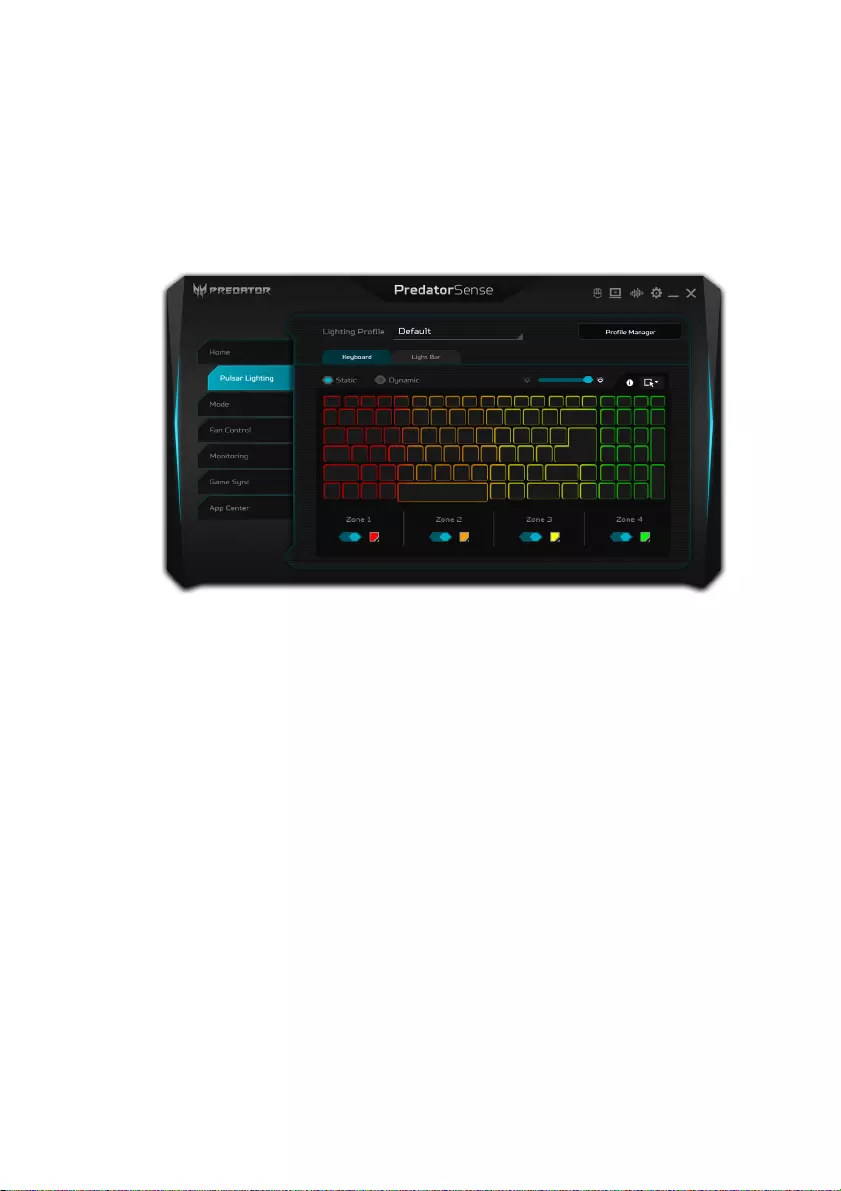

RTX 3060

Das Tastatur-Hintergrundlicht ist in vier Zonen unterteilt,

die Sie unabhängig voneinander aktivieren oder deaktivieren

können. In jeder Zone können Sie eine benutzerdefinierte

Farbe aus dem Farbquadrat auswählen. Klicken Sie auf den

Schieberegler unter jeder Zone, um das Hintergrundlicht für

diese Zone ein- oder auszuschalten.

56 - PredatorSense

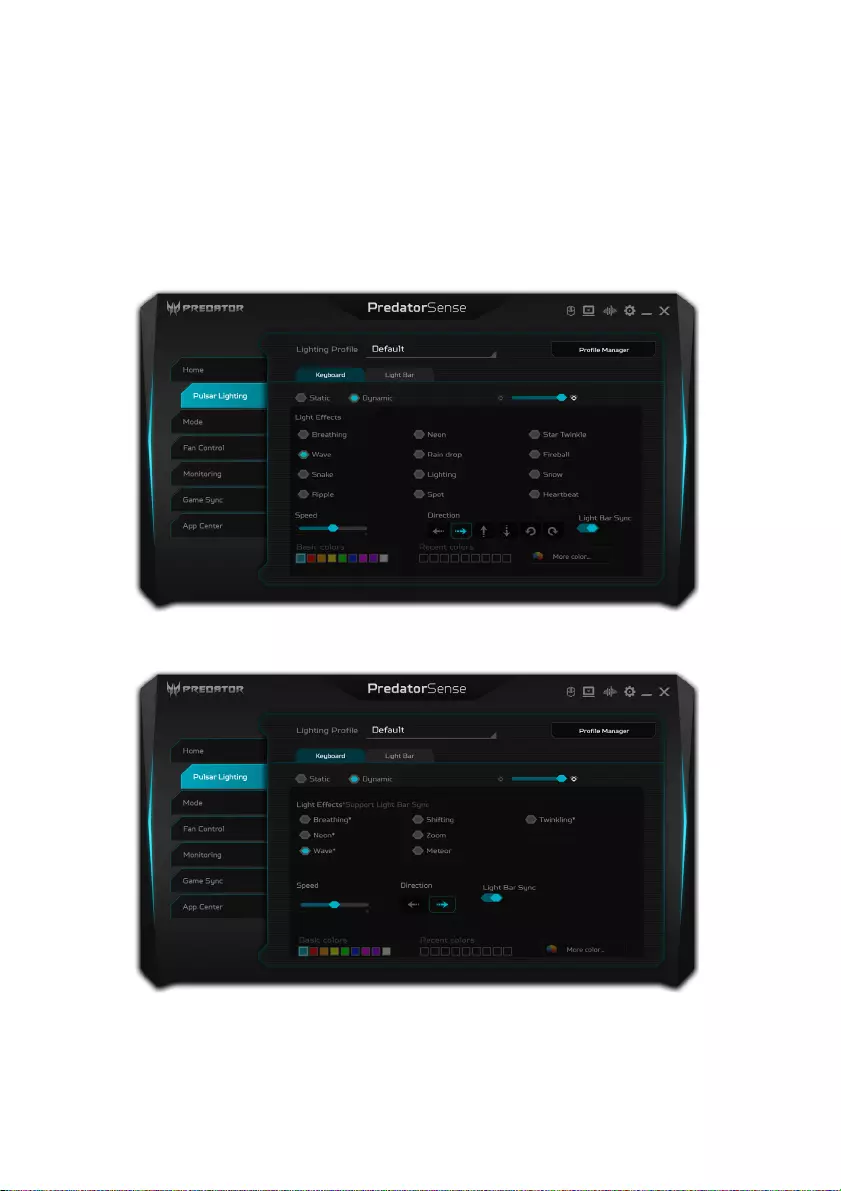

Tastatur-Dynamische Beleuchtung

Wählen Sie [Dynamic] (Dynamisch), um eine Reihe von

animierten Lichteffekten anzuzeigen. Jeder Effekt bietet

eine Animation für die Hintergrundfarben, welche jeweils ein

Muster wiederholen.

RTX 3080/3070Ti/3070

RTX 3060

PredatorSense - 57

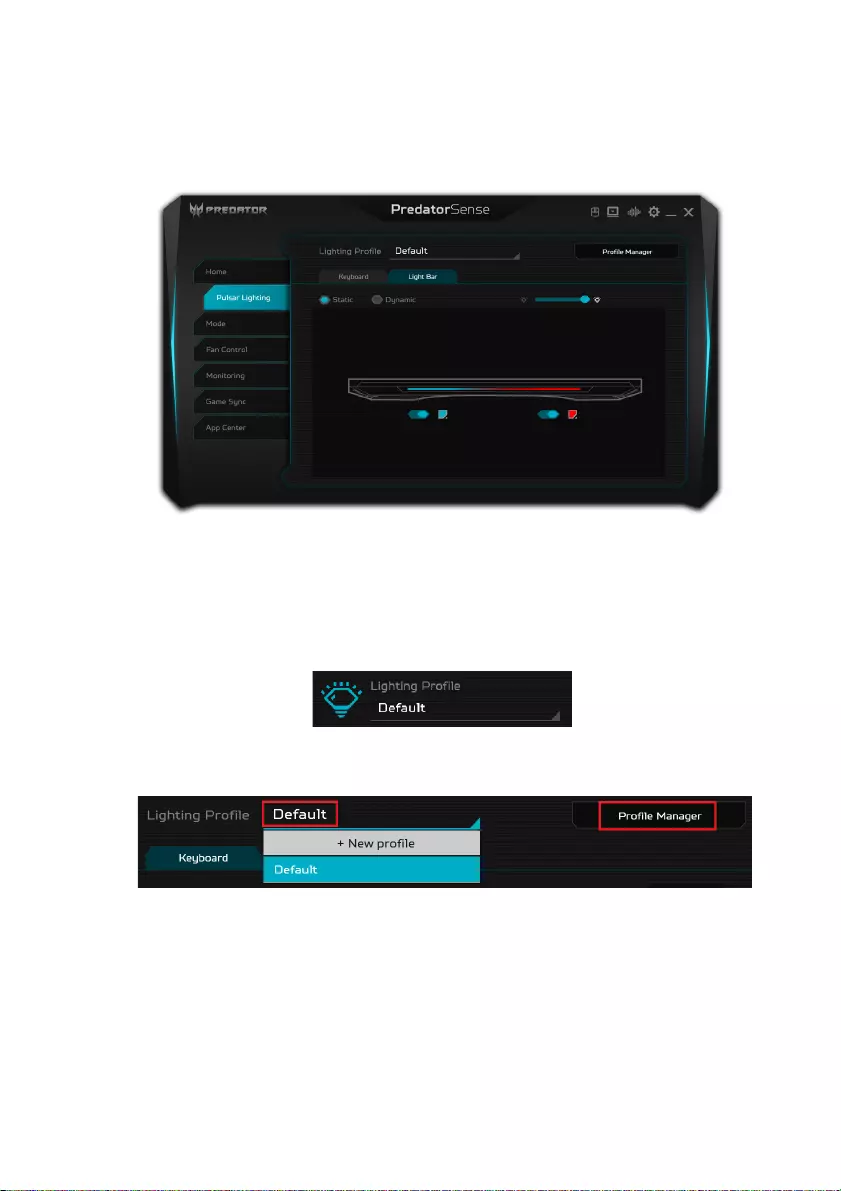

Lichtleiste

Die vordere Lichtleiste kann ein-/ausgeschaltet werden und

die Farbe individuell ändern.

Ein Beleuchtungsprofil erstellen

Sie können Profile für Beleuchtungsschemen erstellen und

Profile spontan über die Menüs auf der Hauptseite oder der

[Lighting] (Beleuchtung) Seite wechseln.

Wählen Sie ein Profil aus der [Lighting Profile]

(Beleuchtungsprofil) Liste.

Um ein neues Profil hinzuzufügen, passen Sie zunächst die

Beleuchtungsoptionen an und wählen Sie anschließend

[+ New profile] (+ Neues Profil). Geben Sie einen neuen

Namen für das Profil ein.

Um ein Profil zu löschen, umzubenennen, importieren oder

exportieren, wählen Sie [Profile Manager] (Profil Manager).

58 - PredatorSense

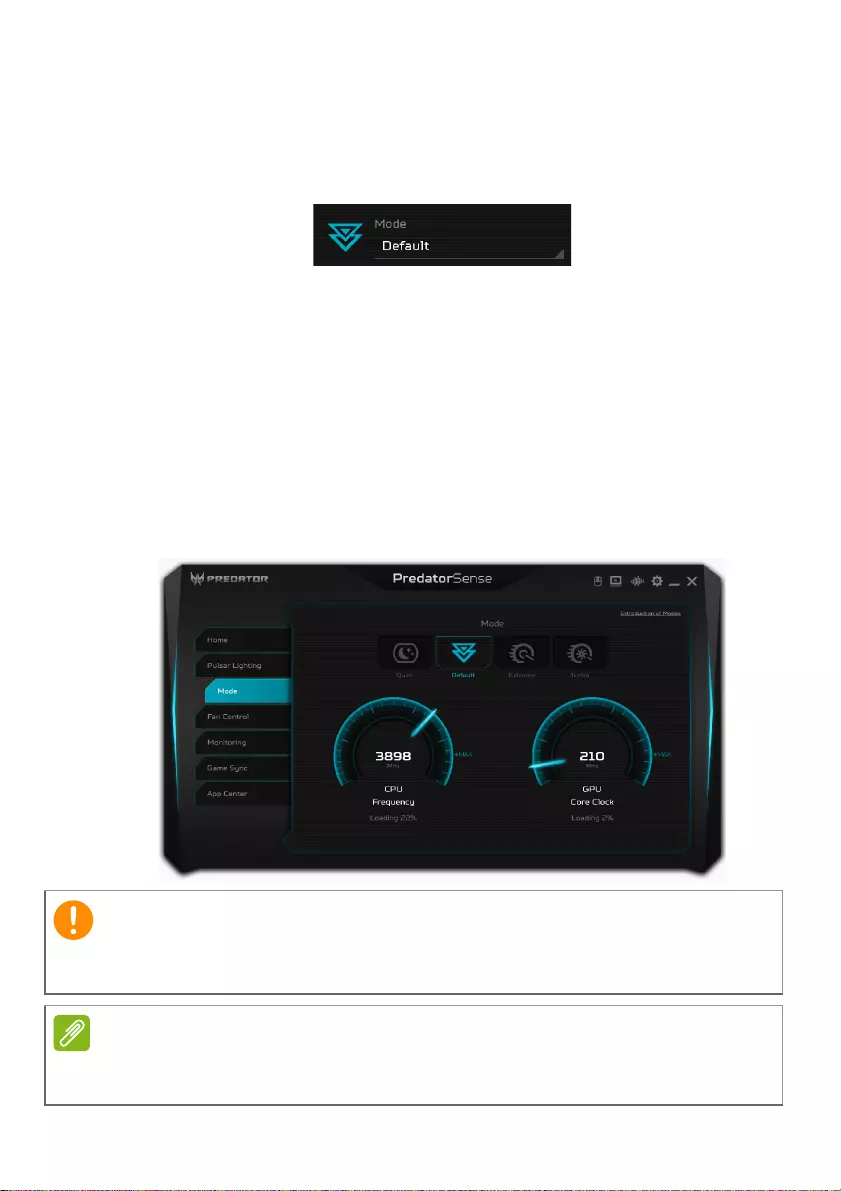

Betriebsmodus

Sie können Ihren Laptop mit verschiedenen Modi über das

Menü auf der Hauptseite optimieren oder die Registerkarte

[Mode] (Modus) für weitere Informationen auswählen.

Es stehen vier Modi zur Verfügung:

[Quiet] (Leise): Halten Sie den PC so leise wie möglich. Für

leichte Nutzung, z.B. Besprechungen, E-Learning oder

Surfen.

[Default] (Standard): Empfohlen für den normalen,

alltäglichen Gebrauch, wie Textverarbeitung, Büroarbeit usw.

[Extreme] (Extrem): Für Gaming. CPU & GPU übertaktet mit

gedrosselter Lüftergeschwindigkeit.

[Turbo] (Turbo): Für entfesseltes Spielen. Maximieren Sie

die Übertaktungsleistung und die Lüftergeschwindigkeit.

Wichtig

Moduswechsel ist nur verfügbar, wenn das Netzteil

angeschlossen und der Akku mind. 40% geladen ist.

Hinweis

Die [Light Bar] (Lichtleiste) zeigt den Farbeffekt für eine kurze Zeit

an, wenn der Modus gewechselt wird.

PredatorSense - 59

Lüftersteuerung

Sie können die Leistung der Lüfter für CPU und GPU

anpassen. Es stehen drei Stufen zur Verfügung: [Auto]

(Auto) (Standard), [Max] (Max) und [Custom]

(Benutzerdefiniert).

Wenn Sie [Custom] (Benutzerdefiniert) auswählen, werden

zwei Regler angezeigt, mit denen Sie die CPU und GPU

Kühlung unabhängig voneinander einstellen können.

Überwachung

Klicken Sie auf der Seite [Monitoring] (Überwachung) auf die

Registerkarte [CPU/GPU] (CPU/GPU) oder [System]

(System), um die Prozessor- und Systemtemperatur und die

Auslastung zu überprüfen. Die Daten werden für die letzten

60 Minuten angezeigt, so dass Sie den Status von CPU,

GPU und System nach der Durchführung verschiedener

Aufgaben nachvollziehen können.

60 - PredatorSense

Spiel synchr. Einstellungen

Verwenden Sie [Game Sync] (Spiel synchr.), um die

Einstellungen für unterschiedliche Spiele zu speichern. Die

Einstellungen umfassen das Lüfterverhalten,

Beleuchtungsprofil, Acer TrueHarmony™ Modus und

Übertaktungsstufen. Die Einstellungen werden beim Start

des Spiels automatisch umgeschaltet.

Wählen Sie [Add Game] (Spiel hinzufügen), um eine neue

Spieleinstellung auf der rechten unteren Seite zu erstellen.

Klicken Sie auf [Browse] (Durchsuchen), um die

Ausführungsdatei (.exe) des Spiels auszuwählen. Wählen Sie

dann die entsprechende Einstellung für die Funktionen aus

und klicken Sie auf [Add] (Hinzufügen), um den Vorgang

abzuschließen.

PredatorSense - 61

App Center

Das [App Center] (App Center) ist eine großartige

Möglichkeit, die installierte App schnell auf Ihrem Computer

zu starten. Um die App hinzuzufügen, wählen Sie auf der

rechten unteren Seite die Option [Add App] (App

hinzufügen). Klicken Sie auf [Browse] (Durchsuchen), um die

Ausführungsdatei (.exe) der App auszuwählen und klicken

Sie zum Beenden auf [Add] (Hinzufügen). Dann können Sie

auf das App Symbol doppelklicken, um die App direkt

auszuführen.

Hinweis

Die Einstellungen für die Ausführungsdatei variieren je nach Spiel.

Wenn sich die Einstellungen nicht automatisch ändern, wenden Sie

sich bitte an den Spieleentwickler, um den Speicherort der

Ausführungsdatei zu finden.

62 - PredatorSense

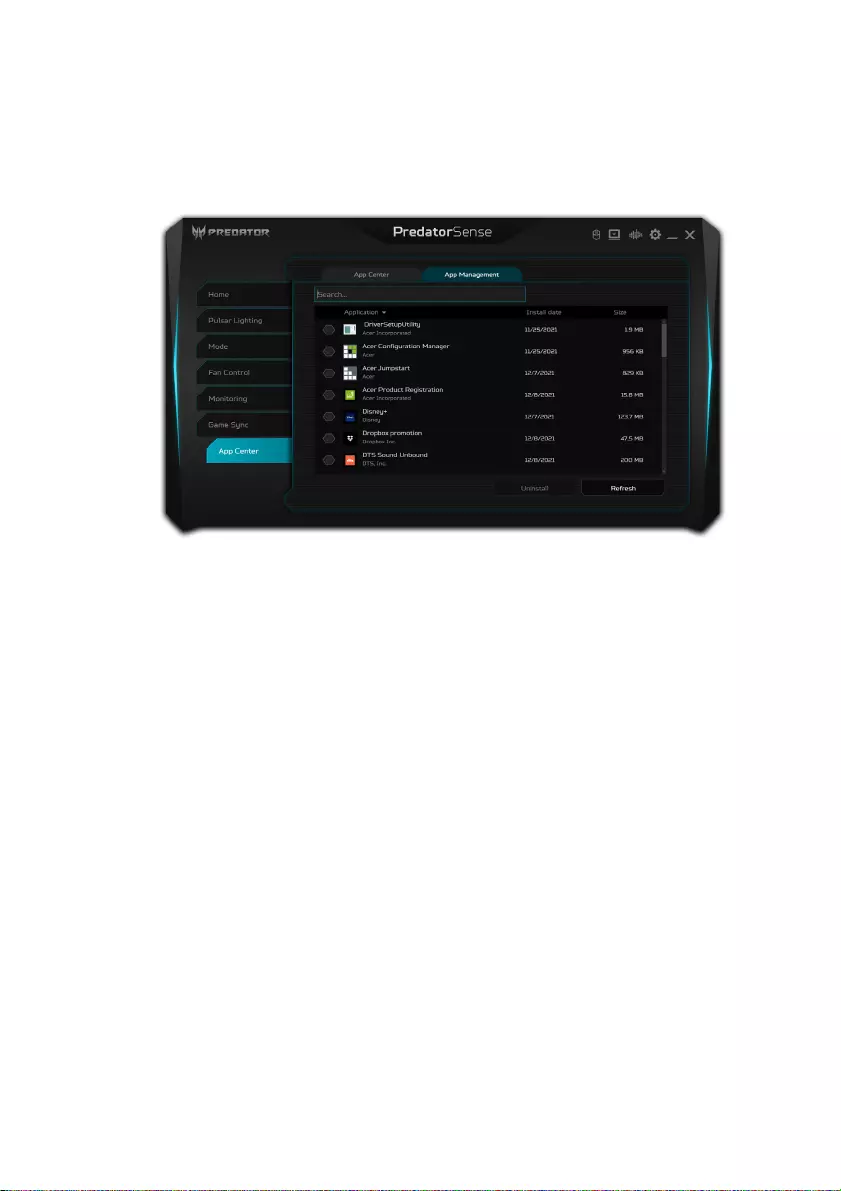

App Verwaltung

Verwenden Sie [App Management] (App Verwaltung), um

installierte Apps einfach zu entfernen. Sie können auch

mehrere Apps auf einmal entfernen.

Bluelight Shield - 63

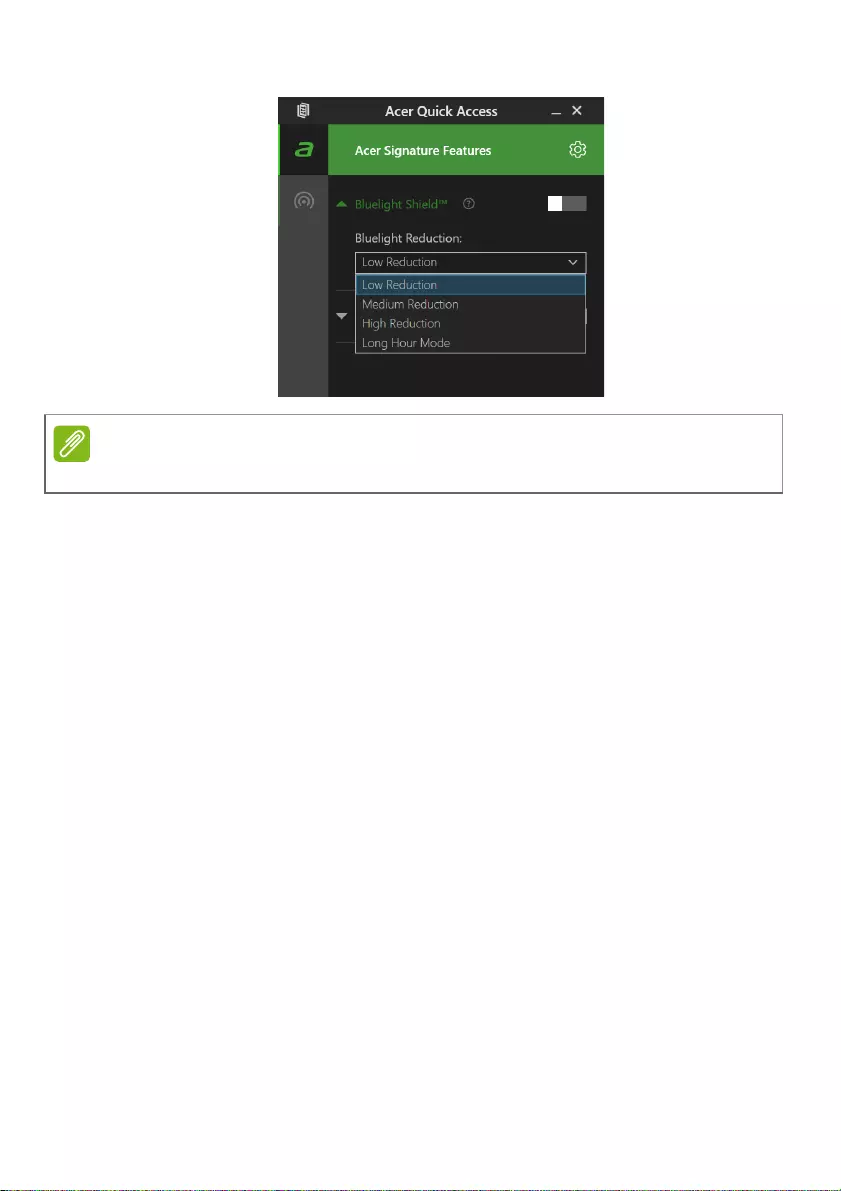

BLUELIGHT SHIELD

Das Bluelight Shield kann aktiviert werden, um die blauen

Lichtemissionen vom Display zu verringern, um Ihre Augen

zu schützen.

Um das Bluelight Shield, zu konfigurieren, suchen Sie im

[Start menu] (Startmenü) nach 'Quick Access'. Von hier aus

können Bluelight Shield aktivieren oder deaktivieren, und

aus vier verschiedenen Modi auswählen:

Nr. Element Beschreibung

1

[Low Reduction]

(Wenig

Verringerung)

Verringert blaue Lichtemissionen

der LED Hintergrundbeleuchtung

um 10% bis 25% für

grundlegenden Schutz.

2

[Medium Reduction]

(Mittlere

Verringerung)

Verringert blaue Lichtemissionen

der LED Hintergrundbeleuchtung

um 26% bis 45%, um Ihre Augen

zu schützen.

3

[High Reduction]

(Hohe

Verringerung)

Verringert blaue Lichtemissionen

der LED Hintergrundbeleuchtung

um 46% bis 65% für maximalen

Schutz.

4

[Long Hour Mode]

(Viele Stunden

Modus)

Professionell eingestellt, um eine

Ermüdung der Augen über einen

längeren Zeitraum zu verringern.

64 - Bluelight Shield

Hinweis

Die Spezifikationen variieren je nach Modell oder Betriebssystem.

Ihren Computer und ihre

Daten sicher halten...

In diesem Abschnitt finden Sie:

• Wie Sie Ihren Computer schützen

• Einrichten von Kennwörtern

• Was Sie vor Reisen vorbereiten müssen

• Den Akku optimal nutzen

66 - Sichern des Computers

SICHERN DES COMPUTERS

Ihr Computer ist eine wertvolle Investition, auf die Sie

achtgeben müssen. Erlernen Sie, wie Sie Ihren Computer

schützen und auf ihn aufpassen.

Die Sicherheitsfunktionen bestehen aus Hardware- und

Software-Sperren: Eine Diebstahlsicherung und Kennwörter.

Anschluss für Diebstahlsicherung

Der Computer besitzt einen Steckplatz für ein

Sicherheitsschloss.

Binden Sie ein Diebstahlsicherungskabel an ein

unbewegliches Objekt wie einen Tisch oder einen Griff einer

abgeschlossenen Schublade. Stecken Sie das Schloss in den

Anschluss für die Diebstahlsicherung und schließen Sie

dieses ab. Es gibt auch Modelle ohne Schlüssel.

Festlegen eines Kennworts

Der Computer wird durch Kennwörter vor unbefugtem

Zugriff geschützt. Das Setzen dieser Kennwörter erzeugt

verschiedene Schutzebenen für den Computer und die

Daten:

• Das Supervisor Password verhindert den unberechtigten

Zugang zum BIOS-Dienstprogramm. Sobald dieses

gesetzt ist, müssen Sie das Kennwort eingeben, um auf das

BIOS-Dienstprogramm zugreifen zu können. Siehe

Einrichten von Kennwörtern auf Seite 68.

• Das User Password sichert Ihren Computer vor

unberechtigter Verwendung. Verwenden Sie dieses

Kennwort zusammen mit Kennwort-Kontrollen beim

Hochfahren und Aufwachen aus dem [Hibernation]

(Ruhezustand) (falls verfügbar) für maximale Sicherheit.

• Das Password on Boot sichert Ihren Computer vor

unberechtigter Verwendung. Verwenden Sie dieses

Kennwort zusammen mit Kennwort-Kontrollen beim

Sichern des Computers - 67

Hochfahren und Aufwachen aus dem [Hibernation]

(Ruhezustand) (falls verfügbar) für maximale Sicherheit.

Eingabe von Kennwörtern

Wenn ein Kennwort eingestellt ist, erscheint in der Mitte des

Anzeigebildschirms ein Kennwortfenster.

• Wenn Sie das Supervisor Password eingestellt haben,

erscheint eine Eingabeaufforderung, sobald Sie zum

BIOS-Dienstprogramm wechseln.

• Geben Sie das Supervisor Password ein und drücken Sie auf

die Eingabe, um zum BIOS-Dienstprogramm zu gelangen.

Wenn Sie ein falsches Kennwort eingeben, erscheint eine

Warnmeldung. Probieren Sie es noch einmal und drücken

Sie auf die Eingabe.

• Wenn das User Password eingestellt und das Kennwort

für Boot-Parameter aktiviert ist, erscheint beim

Hochfahren ein Fenster.

• Geben Sie das User Password noch einmal ein und

drücken Sie auf die Eingabe. Wenn Sie ein falsches

Kennwort eingeben, erscheint eine Warnmeldung.

Probieren Sie es noch einmal und drücken Sie auf die

Eingabe.

Wichtig

Vergessen Sie nicht Ihr Supervisor Password! Wenn Sie das

Kennwort vergessen sollten, wenden Sie sich an Ihren Händler

oder ein autorisiertes Servicecenter.

Wichtig

Sie haben drei Versuche, ein Kennwort einzugeben. Wenn Sie das

Kennwort dreimal falsch eingegeben haben, kommt das System

zum Stillstand. Drücken und halten Sie die Ein/Aus-Taste vier

Sekunden lang, um den Computer auszuschalten. Schalten Sie

den Rechner anschließend wieder ein und versuchen Sie es

erneut.

68 - BIOS-Dienstprogramm

BIOS-DIENSTPROGRAMM

Das BIOS-Dienstprogramm ist ein in das „Basic Input/

Output System“ (BIOS) des Computers integriertes

Hardware-Konfigurationsprogramm.

Da Ihr Computer bereits korrekt konfiguriert und optimiert

ist, müssen Sie dieses Dienstprogramm in der Regel nicht

aufrufen. Im Fall von Konfigurationsproblemen kann es

jedoch erforderlich sein, mit diesem Programm zu arbeiten.

Um das BIOS-Dienstprogramm zu starten, drücken Sie auf

F2 während das Computer-Logo angezeigt wird.

Bootsequenz

Wenn Sie die Bootsequenz im BIOS-Dienstprogramm

einstellen möchten, aktivieren Sie das BIOS-Dienstprogramm

und drücken Sie dann F1, um auf die Advanced Settings

zuzugreifen und Boot aus den Kategorien auf der linken Seite

des Bildschirms auszuwählen.

Einrichten von Kennwörtern

Wenn Sie beim Starten ein Kennwort festlegen möchten,

aktivieren Sie das BIOS-Dienstprogramm und drücken Sie

dann F1, um auf die Advanced Settings zuzugreifen und

Security aus den links auf dem Bildschirm aufgeführten

Kategorien auszuwählen.

Suchen Sie nach Set Supervisor Password und geben Sie

ein Kennwort ein, um diese Funktion zu aktivieren. Nach der

Eingabe eines Kennwortes für diese Funktion können Sie

Password on Boot aktivieren/deaktivieren.

Vergessen Sie nicht, F10 auszuwählen, um das BIOS-

Dienstprogramm zu speichern und zu verlassen, wenn Sie

mit dem Vornehmen der Änderungen fertig sind.

Energieverwaltung - 69

ENERGIEVERWALTUNG

Dieser Computer besitzt eine integrierte

Energieverwaltungsvorrichtung, die die Systemaktivität

überwacht. Systemaktivität bezieht sich auf jede Aktivität,

die eine oder mehrere der folgenden Geräte betrifft:

Tastatur, Maus, Festplatte, mit Computer verbundene

Peripheriegeräte und Videospeicher. Wenn keine Aktivität

innerhalb einer bestimmten Zeit erkannt wurde, dann

schaltet der Computer einige oder alle dieser Geräte aus, um

Energie zu sparen.

Sparen von Energie

Schnellstart deaktivieren

Der Computer nutzt den Schnellstart, um den Startvorgang

zu beschleunigen; eine geringe Menge an Energie wird aber

auch genutzt, um Signale für den Start zu prüfen. Diese

Prüfvorgänge brauchen die Akkuladung des Computers

nach und nach auf.

Wenn Sie den Energieverbrauch des Computers senken und

so einen Beitrag zum Umweltschutz leisten möchten,

deaktivieren Sie den Schnellstart:

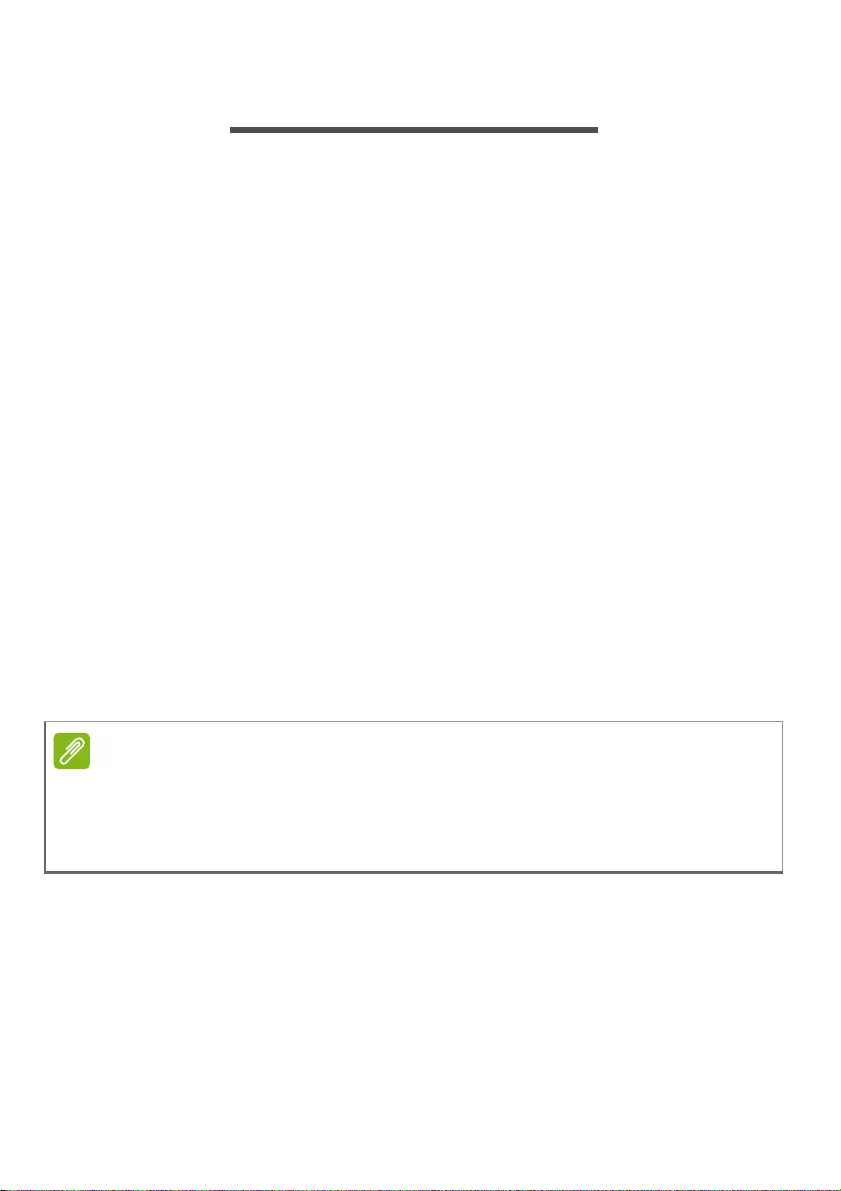

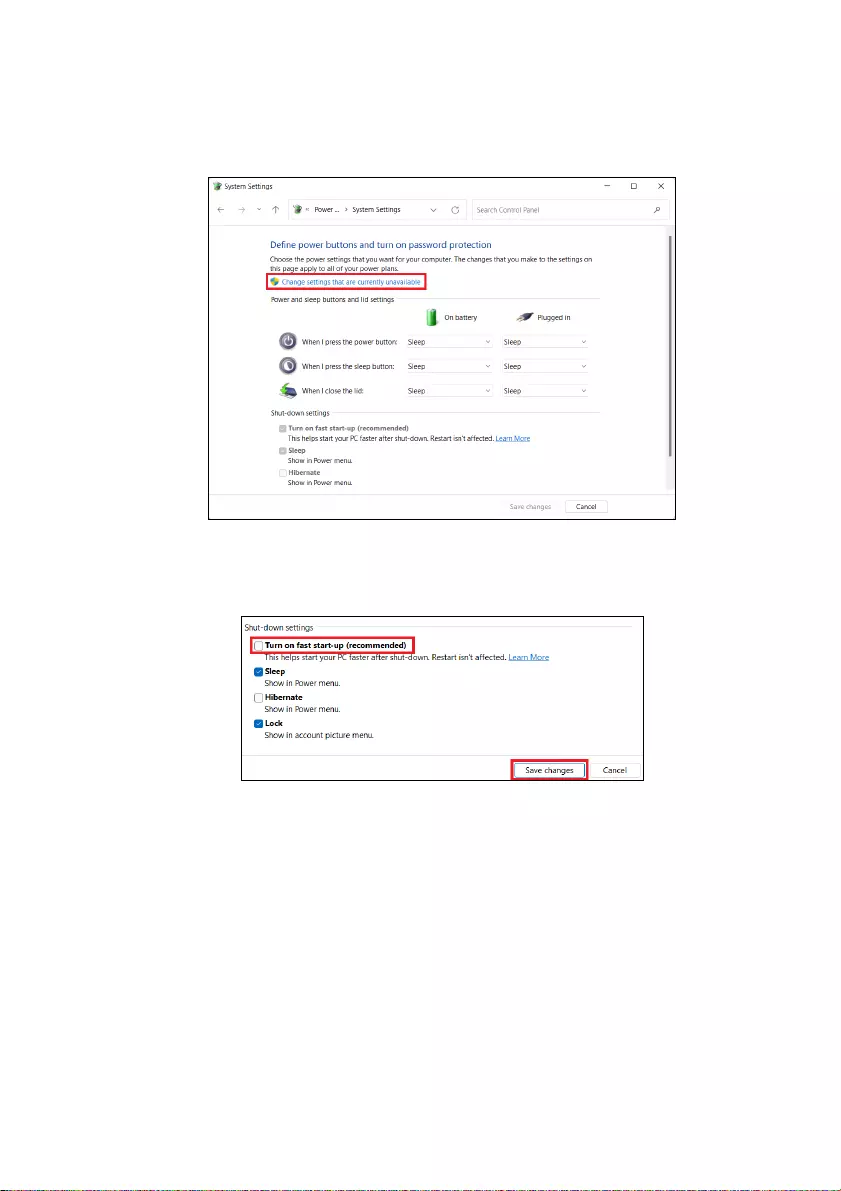

1. Drücken Sie die Windows Taste oder wählen Sie die

Windows [Start] (Start) Taste und suchen Sie nach

"[Choose a power plan] (Energiesparplan auswählen)".

2.Wählen Sie [Choose what the power buttons do]

(Auswählen, was beim Drücken von Netzschaltern

geschehen soll).

Hinweis

Wenn der Schnellstart deaktiviert ist, braucht der Computer bei

der Aktivierung aus dem [Sleep] (Schlafmodus) länger.

Der Computer wird auch nicht gestartet, wenn er einen Startbefehl

über ein Netzwerk (Wake on LAN) erhält.

70 - Energieverwaltung

3.Wählen Sie [Change settings that are currently

unavailable] (Zurzeit nicht verfügbare Einstellungen

ändern).

4.Scrollen Sie nach unten und deaktivieren Sie die Option

[Turn on fast start-up] (Schnellstart aktivieren).

5.Wählen Sie [Save changes] (Änderungen speichern).

Akku - 71

AKKU

Der Computer verfügt über einen integrierten Lithium-Akku,

der zwischen Ladevorgängen eine lange Zeit verwendet

werden kann.

Akku-Eigenschaften

Der Akku wird immer dann geladen, wenn Sie das Netzteil an

den Rechner anschließen. Der Rechner ermöglicht das

Laden während der Benutzung, so dass Sie den Akku laden

können, während Sie den Rechner bedienen. Die Aufladung

bei ausgeschaltetem Computer verringert die Ladezeit

allerdings beträchtlich.

Die Verwendung des Akkus ist praktisch, wenn Sie auf

Reisen sind oder wenn es einen Stromausfall gibt.

Laden des Akkus

Schließen Sie das Netzteil an den Rechner und an eine

Netzsteckdose an.

Konditionieren eines neuen Akkus

Bevor Sie einen Akku zum ersten Mal verwenden, sollten Sie

eine so genannte Konditionierung vornehmen:

1. Schließen Sie das Netzteil an und laden Sie den Akku

vollständig.

2. Schalten Sie den Computer ein und vervollständigen Sie

die Einrichtung des Betriebssystems.

3. Ziehen Sie das Netzteil ab.

4. Verwenden Sie den Computer mit dem Akku.

Hinweis

Es wird empfohlen, dass Sie den Akku laden, bevor Sie die Arbeit

für den Tag beenden. Wenn Sie den Akku über Nacht laden, bevor

Sie auf Reisen gehen, können Sie am folgenden Tag gleich mit

einem voll geladenen Akku mit der Arbeit beginnen.

72 - Akku

5. Verbrauchen Sie die gesamte Akkuladung, bis die

Warnung für geringe Akkuladung aufleuchtet.

6. Schließen Sie das Netzteil wieder an und laden Sie den

Akku erneut.

Wiederholen Sie diese Schritte, bis der Akku insgesamt

dreimal ge- und entladen wurde.

Nehmen Sie diese Konditionierung für alle neuen Akkus vor

oder dann, wenn Sie einen Akku für einen längeren Zeitraum

nicht benutzt haben.

Durch die Konditionierung des Akkus gewährleisten Sie,

dass er sich maximal laden lässt. Wenn Sie die

Konditionierung nicht durchführen, erhalten Sie nicht die

maximale Akkuladung und die effektive Nutzungsdauer des

Akkus verkürzt sich.

Die Nutzungsdauer des Akkus wird darüber hinaus auch

durch folgende Arten der Benutzung verkürzt:

• Verwendung des Computers mit Netzstrom.

• Versäumen des oben beschriebenen Entladens und Ladens

des Akkus.

• Häufiges Benutzen; je öfter Sie den Akku benutzen, desto

schneller verkürzt sich die Nutzungsdauer. Der integrierte

Akku besitzt eine Lebensdauer von mehr als 1.000 Lade-/

Entladezyklen.

Optimieren der Akkunutzungsdauer

Durch Optimieren der Akkunutzungsdauer können Sie die

Akkuleistung voll ausschöpfen, den Laden/Entladen-

Kreislauf verlängern und die Effizienz des erneuten Ladens

verbessern. Es wird empfohlen, die folgenden Anregungen

zu beherzigen:

Warnung

Setzen Sie den Akku keinen Temperaturen unter 0°C (32°F) oder

über 45°C (113°F) aus. Extreme Temperaturen können den Akku

negativ beeinflussen.

Akku - 73

• Verwenden Sie nach Möglichkeit Netzstrom und behalten

Sie sich die Verwendung des Akkus für unterwegs vor.

• Entfernen Sie Zubehör, das nicht benötigt wird (z. B. ein

USB-Laufwerk), da damit zusätzlicher Strom verbraucht

wird.

• Lagern Sie den PC an einem kühlen, trockenen Ort. Die

empfohlene Temperatur ist 10°C (50°F) bis 30°C (86°F).

Bei höheren Temperaturen entlädt sich der Akku schneller

selbst.

• Die Akkunutzungsdauer nimmt ab, wenn der Akku

übermäßig häufig geladen wird.

• Behandeln Sie das Netzteil und den Akku pfleglich.

Prüfen der Akkuladung

Die Energieanzeige zeigt die aktuelle Akkuladung an. Führen

Sie den Mauszeiger über das Akku-/Energie-Symbol auf der

Taskleiste, um die aktuelle Ladung des Akkus zu erfahren.

Warnung bei geringer Akkuladung

Wenn Sie Akkustrom verwenden, achten Sie bitte auf die

Energieanzeige.

Wichtig

Schließen Sie so schnell wie möglich das Netzteil an, wenn die

Warnung für geringe Akkuladung angezeigt wird. Wenn die

Akkuladung vollständig aufgebraucht ist und sich der Rechner

ausschaltet, können Daten verloren gehen.

74 - Akku

Wenn die Warnung für geringe Akkuladung angezeigt wird,

sollten Sie je nach Situation folgendermaßen vorgehen:

Situation Empfohlene Vorgehensweise

Das Netzteil und

Netzstrom stehen

zur Verfügung.

1. Schließen Sie das Netzteil an den

Rechner und an eine Netzsteckdose an.

2. Speichern Sie alle notwendigen

Dateien.

3. Fahren Sie mit Ihrer Arbeit fort.

Schalten Sie den Rechner aus, wenn Sie

das Laden des Akkus beschleunigen

möchten.

Das Netzteil oder

Netzstrom steht

nicht zur

Verfügung.

1. Speichern Sie alle notwendigen

Dateien.

2. Schließen Sie alle Anwendungen.

3. Schalten Sie den Computer aus.

Reisen mit Ihrem Computer - 75

REISEN MIT IHREM COMPUTER

In diesem Kapitel erhalten Sie Tipps und Hinweise dazu, was

Sie beim Reisen mit Ihrem Computer bedenken sollten.

Entfernen vom Arbeitsplatz

Folgen Sie zum Entfernen der Verbindung mit externem

Zubehör den folgenden Anweisungen:

1. Geöffnete Dateien speichern.

2. Fahren Sie den Computer herunter oder versetzen Sie ihn

in den [Sleep] (Schlafmodus) oder [Hibernate]

(Ruhezustand).

3. Schließen Sie die Display-Abdeckung.

4. Ziehen Sie das Kabel aus dem Netzteil heraus.

5. Entfernen Sie Tastatur, Zeigegerät, Drucker, externen

Monitor und weitere externe Geräte.

6. Entfernen Sie die Kensington / Noble-Diebstahlsicherung,

falls vorhanden.

Umziehen und was Sie mitbringen sollten

Wenn Sie sich nur innerhalb kurzer Entfernungen bewegen,

brauchen Sie außer Ihrem Computer wahrscheinlich nichts

mitzunehmen. Wenn Ihr Akku nicht vollständig aufgeladen

ist, sollten Sie das Netzteil mitnehmen, um den Computer

anzuschließen. Wenn Sie keine Steckdose finden, können Sie

den Akku entlasten, indem Sie den Computer in den [Sleep]

(Schlafmodus) versetzen. Drücken Sie auf die [Sleep]

(Schlafmodus) Schnelltaste, oder schließen Sie die Display-

Abdeckung, wenn Sie den Computer nicht aktiv benutzen.

Wenn Sie eine größere Entfernung zurücklegen, z.B. auf

einer lokalen oder internationalen Reise, verpacken Sie den

Computer nach dem Herunterfahren und Trennen aller